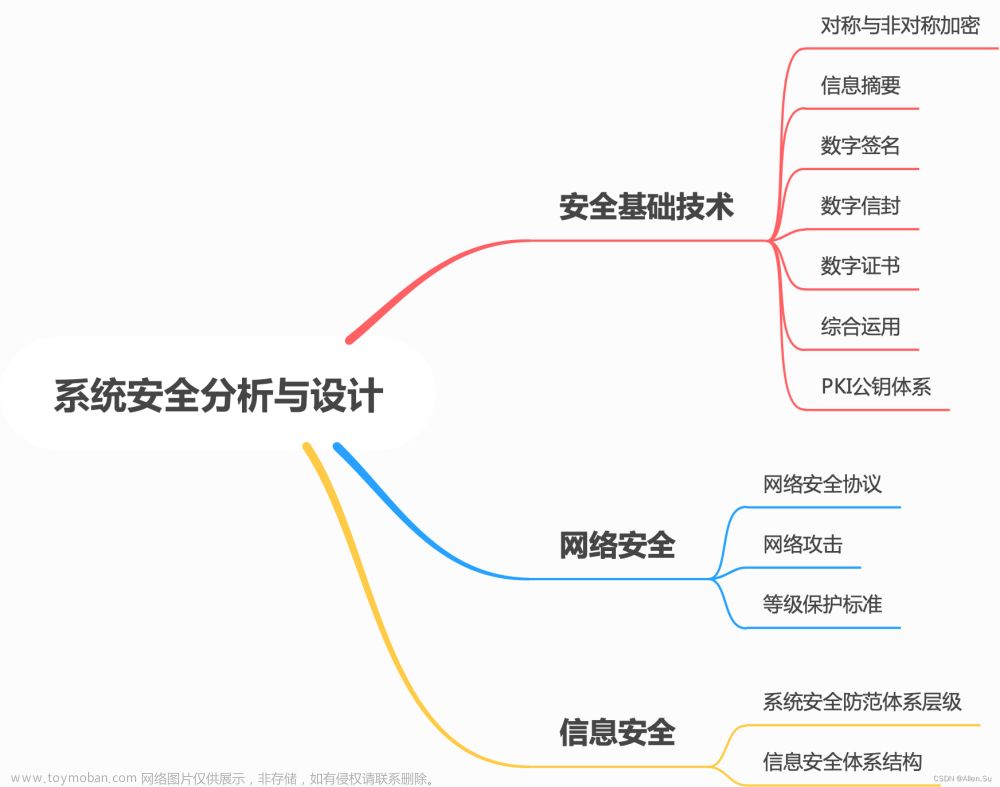

安全属性

- 保密性:最小授权原则、防暴露、信息加密、物理保密

- 完整性:安全协议、校验码、密码校验、数字签名、公证

- 可用性:综合保障(IP过滤、业务流控制、路由选择控制、审计跟踪)

- 不可抵赖性:数字签名

对称加密与非对称加密.

常见对称密钥加密算法:

- DES:替换+移位、56位密钥、64位数据块、速度快、密钥易产生

3DES(三重DES):两个56位的密钥K1、K2

加密:K1加密->K2解密->K1加密

解密:K1解密->K2加密->K1解密 - AES:高级加密标准Rijndaeli加密法,是美国联邦政府采用的一种区块加密标准。这个标准用来替代原先的DES。对其要求是"至少与3DES一样安全"。

- RC-5:RSA数据安全公司的很多产品都使用了RC-5。

- IDEA算法:128位密钥、64位数据块、比DES的加密性好、对计算机功能要求相对低,PGP。

常见非对称密钥加密算法:

- RSA:512位(或1024位)密钥、计算量极大、难破解

- Elgamal:其基础是Diffie-Hellman密钥交换算法

- ECC:椭圆曲线算法

- 其它非对称算法包括:背包算法、Rabin、D-H

信息摘要

单向散列函数(单向Hash函数)、固定长度的散列值。

数字签名

因为公钥是公开的所以不具有保密性。

用A的私钥加密,只能用A的公钥解密。

数字信封与PGP

-

发送方将原文用对称密钥加密传输,而将对称密钥用接收方公钥加密发送给对方。

-

接收方收到电子信封,用自己的私钥解密信封,取出对称密钥解密得原文。

-

PGP可用于电子邮件,也可以用于文件存储。采用了杂合算法,包括DEA、RSA、MD5、ZIP数据压缩算法。

-

PGP承认两种不同的证书格式:PGP证书和x.509证书。

-

PGP证书包含PGP版本号、证书持有者的公钥、证书持有者的信息、证书拥有者的数字签名、证书的有效期、密钥首选的对称加密算法。

-

X.509证书包含证书版本、证书的序列号、签名算法标识、证书有效期、以下数据:证书发行商名字、证书主体名、主体公钥信息、发布者的数字签名。文章来源:https://www.toymoban.com/news/detail-847997.html

网络层次的安全保障

文章来源地址https://www.toymoban.com/news/detail-847997.html

文章来源地址https://www.toymoban.com/news/detail-847997.html

网络威胁与攻击

| 威胁名称 | 描述 |

|---|---|

| 重放攻击(ARP) | 所截获的某次合法的通信数据拷贝,出于非法的目的而被重新发送。 |

| 拒绝服务(DOS) | 对信息或淇它资源的合法访问被无条件地阻止。 |

| 窃听 | 用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息。例如对通信线路中传输的信号进行搭线监听,或者利用通信设备在工作过程中产生的电磁泄露截取有用信息等。 |

| 业务流分析 | 通过对系统进行长期监听,利用统计分析方法对储如通信频度、通信的信息流向、通信总量的变化等参数进行研究,从而发现有价值的信息和规律。 |

| 信息泄露 | 信息被泄露或透露给某个非授权的实体。 |

| 破坏信息的完整性 | 数据被非授权地进行增删、修改或破坏而受到损失。 |

| 非授权访问 | 某一资源被某个非授权的人、或以非授权的方式使用。 |

| 假冒 | 通过欺骗通信系统(或用户)达到非法用户冒充成为合法用户,或者特权小的用户冒充成为特权大的用户的目的。黑客大多是采用假冒进行攻击。 |

| 旁路控制 | 攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特权。例如,攻击者通过各种攻击手段发现原本应保密,但是却又暴露出来的一些系统“特性”。利用这些“特性”,攻击者可以绕过防线守卫者侵入系统的内部。 |

| 授权侵犯 | 被授权以某一目的使用某一系统或资源的某个人,却将此权限用于其它非授权的目的,也称作“内部攻击”。 |

| 特洛伊木马 | 软件中含有一个察觉不出的或者无害的程序段,当它被执行时,会破坏用户的安全。 |

| 陷阱门 | 在某个系统或煤个部件中设置了“机关”,使得当提供特定的输入数据时允许违反安全策略。 |

| 抵赖 | 这是一种来自用户的攻击,比如:否认自己曾经发布过的某条消息、伪造一份对方来信等。 |

防火墙

- 网络级

- 包过滤

- 状态检测

- 应用级

- 双穴主机

- 屏蔽主机

- 屏蔽子网

到了这里,关于信息系统安全分析与设计的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!