Windows设置本地策略

一、禁止所有的IP地址连接服务器的RDP端口

1、单击 开始,选择 运行。

2、输入gpedit.msc,单击 确定,打开本地组策略编辑器。

3、在左侧依次找到 计算机配置 > Windows设置 > 安全设置 > IP安全策略

4、在右侧空白处单击右键,选择 创建IP安全策略。

5、在弹出的向导中,单击 下一步。

6、自定义安全策略名称,比如“远程连接限制”,单击 下一步。

7、不需要勾选 激活默认响应规则(仅限于Windows的早期版本),单击 下一步。

8、默认勾选 编辑属性,单击 完成。

9、在弹出的属性窗口中,取消勾选 使用“添加向导”。单击 添加 按钮。

10、在弹出的新规则属性窗口,再次单击 添加 按钮。

11、此处可自定义筛选器名称。取消勾选 使用“添加向导”,单击 添加。

12、源地址 选择 任何IP地址,目标地址 选择 我的IP地址。取消勾选 镜像,然后单击协议标签页。

13、协议选择 TCP,端口选择 从任意端口 > 到此端口 的3389端口,单击 确定。

注:此处以RDP默认的3389端口为例。如果您修改了RDP的默认端口,则此处为修改后的端口号。

14、在筛选器列表窗口,再次单击 确定。

15、在新规则属性窗口,单击 筛选器操作 标签页,取消勾选 使用“添加向导”,选择 添加。

16、安全方法 选择 阻止。

17、返回筛选器操作窗口,勾选新建的筛选器操作,单击 应用。切换到IP筛选器列表标签页,勾选新建的筛选器列表,单击 确定。(可以把名字修改为拒绝)

18、至此,禁止所有IP远程连接本服务器3389端口的安全策略添加完成。请参考下面的内容,继续添加允许指定IP的安全策略。

允许指定的IP地址连接服务器的RDP端口

参考上述步骤,添加仅允许指定IP地址连接本服务器的3389端口。

1、在安全策略属性窗口,取消勾选 使用“添加向导”,单击 添加。

2、在IP筛选器列表窗口,单击 添加。

3、此处可自定义筛选器名称。取消勾选 使用“添加向导”,单击 添加。

4、源地址 选择 一个特定的IP地址或子网,然后填写您远程连接时的公网IP地址或者地址段,例如“1.1.1.1”。目标地址 选择 我的IP地址。取消勾选 镜像,然后单击 协议 标签页。

注:此处确保填写正确的公网IP地址。如果填写错误可能导致自己无法远程连接服务器。

5、协议选择 TCP,端口选择 从任意端口 > 到此端口 的3389端口,单击 确定。

注:此处以RDP默认的3389端口为例。如果您修改了RDP的默认端口,则此处为修改后的端口号

6、在筛选器列表窗口,再次单击 确定。

7、在新规则属性窗口,单击 筛选器操作 标签页,取消勾选 使用“添加向导”,选择 添加。

8、安全方法 选择 许可。

9、返回筛选器操作窗口,勾选新建的筛选器操作,单击 应用。切换到IP筛选器列表标签页,勾选新建的筛选器列表,单击 确定。

10、在安全策略属性窗口,单击 确定。

11、在本地组策略编辑器窗口,右键单击新创建的安全策略,选择 分配。

12、确认安全策略的 策略已指派 状态为 是。

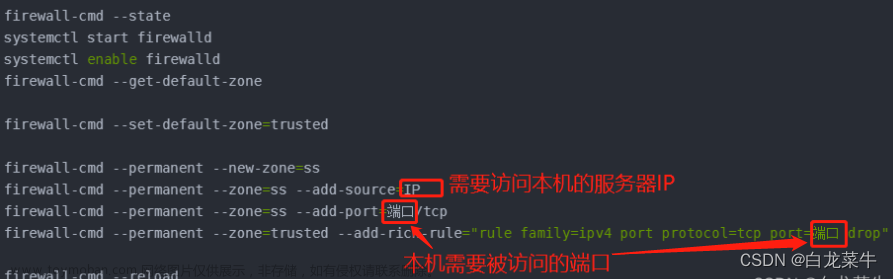

Linux修改防火墙策略

1、查看防火墙状态firewall-cmd –state /systemctl status firewalld

2、先移除默认开启的没有访问限制的ssh服务或者关闭开放的22端口

# firewall-cmd --permanent --remove-service=ssh

# firewall-cmd --permanent --remove-port=22/tcp

3、添加复杂规则,只允许指定IP段访问22端口

# firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="10.10.250.21/32" port protocol="tcp" port="22" accept'

4、 使上面配置生效

# firewall-cmd –reload

5、查看当前配置信息

# firewall-cmd --list-all

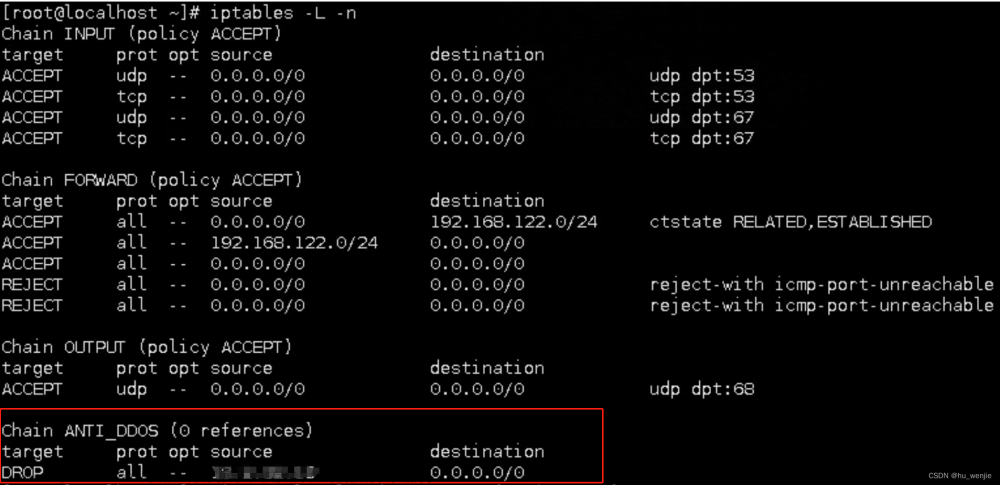

使用iptables

iptables -A INPUT -s 172.29.73.0/24 -p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT

其他常用命令

删除之前的复杂规则,这里的内容需要与之前添加时的rule内容完全一致,可以复制粘贴过来

firewall-cmd --permanent --remove-rich-rule='rule family="ipv4" source address="192.168.1.0/24" port protocol="tcp" port="22" accept'

手动开放指定端口

firewall-cmd --permanent --add-port=3306/tcp

删除开放的端口

firewall-cmd --permanent --remove-port=3306/tcp

开放指定服务(系统内置的)

firewall-cmd --permanent --add-service=http

删除服务

firewall-cmd --permanent --remove-service=http

添加白名单地址(单IP)

firewall-cmd --permanent --add-source=192.168.1.100

注: 白名单中的IP可以任意访问所有服务器可用的端口 这个白名单的作用不是这样的,有待继续研究

添加白名单地址(指定网络段CIDR格式)

firewall-cmd --permanent --add-source=192.168.1.0/24

删除白名单地址

firewall-cmd --permanent --remove-source=192.168.1.100

屏蔽指定IP地址

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.1.100' reject"

屏蔽IP地址段

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.1.0/24' reject"

手动编辑xml配置文件文章来源:https://www.toymoban.com/news/detail-850312.html

除了上面的命令添加规则外,还可以直接编辑/etc/firewalld/zones/public.xml文件(改完后记得执行firewall-cmd --reload生效)文章来源地址https://www.toymoban.com/news/detail-850312.html

到了这里,关于服务器设置只允许特定IP和端口访问(Windows和Centos)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!