理解域

假设有1000台计算机,运维人员需要为每一台计算机进行软件的安装、环境部署,实际上运维人员不可能亲自对每一台计算机进行软件的安装和环境部署。实际,将所有1000台计算机放入一个域中,域内有一个域控,域控负责下发任务,统一管理。也就是说在域控上下发软件安装和环境部署的任务后,1000台计算机会自动执行域控下发的任务。域成员主机主要是windows系统。

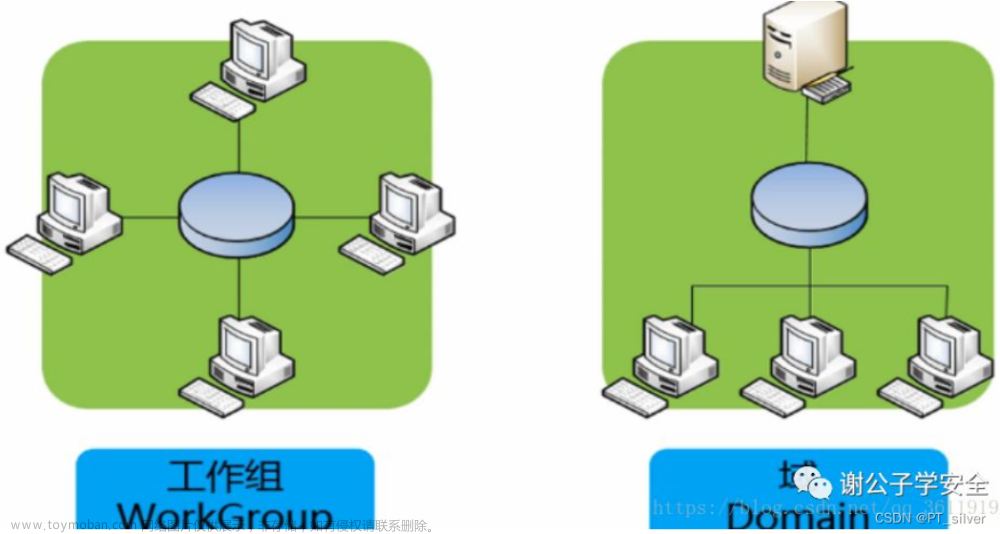

工作组和内网域的区别:

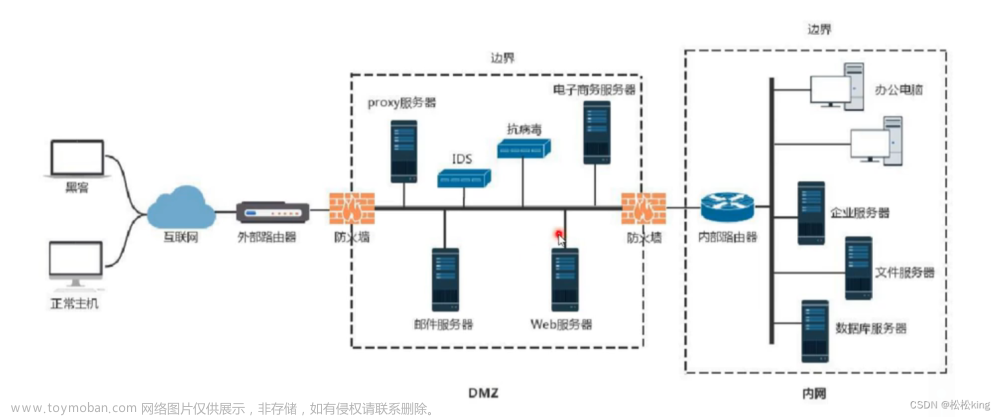

域渗透思路:通过域成员主机,定位出域控制器IP及管理员账号,利用域成员主机作为跳板,扩大渗透范围,利用域管理员可以登录域中任何成员主机的特性,定位出域管理员登陆过的主机IP,设法从域成员主机中dump出域管理员密码,进而拿下域控制器、渗透整个内网。

以按软件为例(计算机处于一个域环境):

- 用域成员账号登录计算机,如果域控不允许安装软件,就无法安装。就是说域成员所做的一切都会收到域控的限制。

- 用本地用户账号登录计算机,可以安装软件。因为本地账号并没有假如域中,不会受到域控的限制。

域信息搜集

-

当前机器角色的判断

域中电脑可分为:网站服务器、DNS服务器、数据库服务器、邮件服务器、个人电脑(老板、经理、职工…)。需要判断当前拿下的电脑的角色。在域控中可以看到管理的服务器,如下图:

-

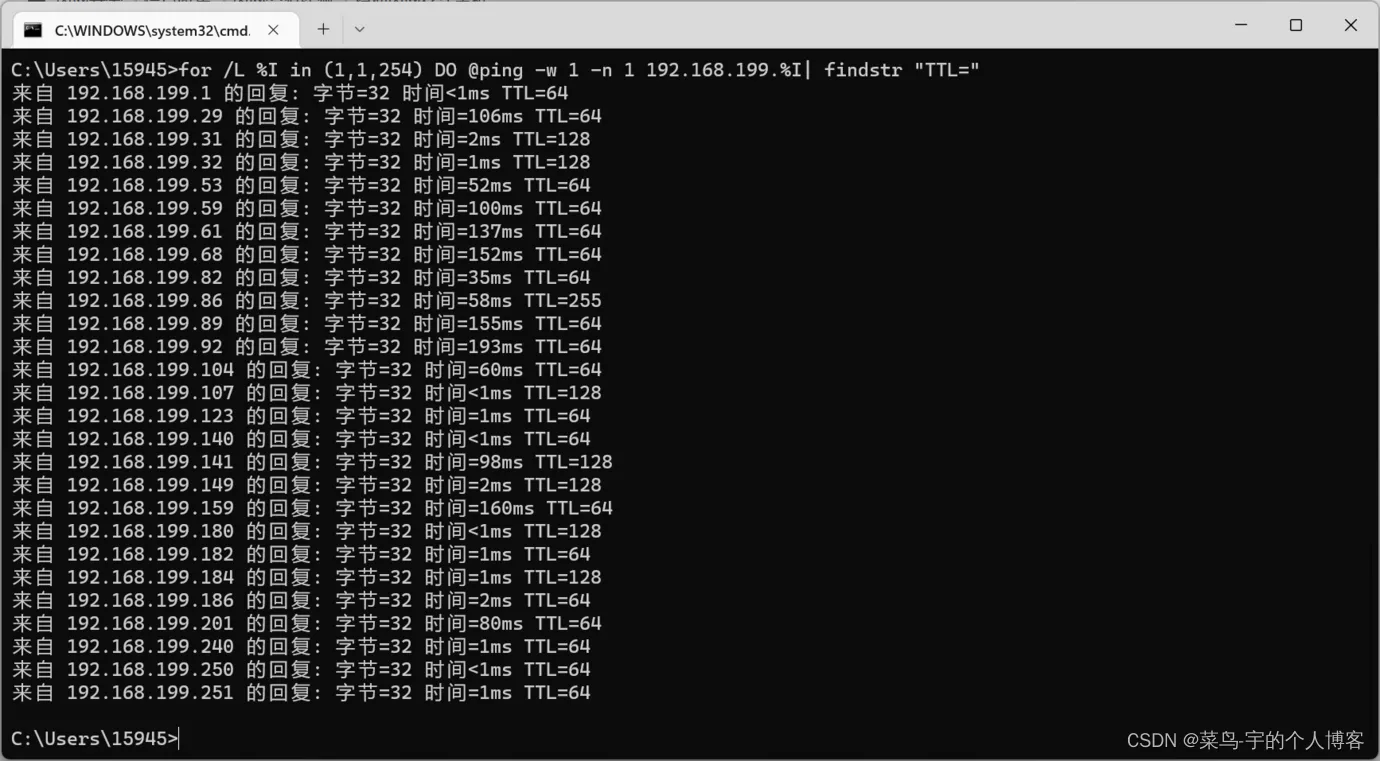

当前机器网络环境判断

-

net view /domain:有信息返回就说明在域中。 -

ipconfig /all:在域中会显示主DNS后缀。

域中会有DNS服务器,为什么呢?域控不想让你随便解析IP,统一IP解析。

-

判断域控

获取域控IP:net time /domain # 获取当前时间,在域中需要通过域控 ping <计算机名> net group "domain controllers" /domain ping <域控>

net group "domain admins" /domain # 查看域管理员用户组和域管理员用户

windows系统密码凭证获取:mimikatz

信息搜集CS插件:LSTAR Ladon OLa TaoWu

内网邮件服务器一般用exchange进行搭建。

代理是解决网络不通问题,隧道是封装其他协议。文章来源:https://www.toymoban.com/news/detail-850911.html

BloodHound

域渗透分析工具BloodHound 1.5.2入门实战文章来源地址https://www.toymoban.com/news/detail-850911.html

到了这里,关于122、内网安全——域信息收集&应用网络凭据&CS插件&Adfind&BloodHound的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!