1.背景介绍

量子密码学是一种基于量子信息学的密码学技术,它在传统密码学的基础上引入了量子物理学的特性,提供了一种更安全、更高效的加密方式。量子密码学的核心概念是量子比特、量子密钥和量子密码学算法等,这些概念在传统密码学中并没有出现。量子密码学的发展对于未来的信息安全和加密技术具有重要的影响。

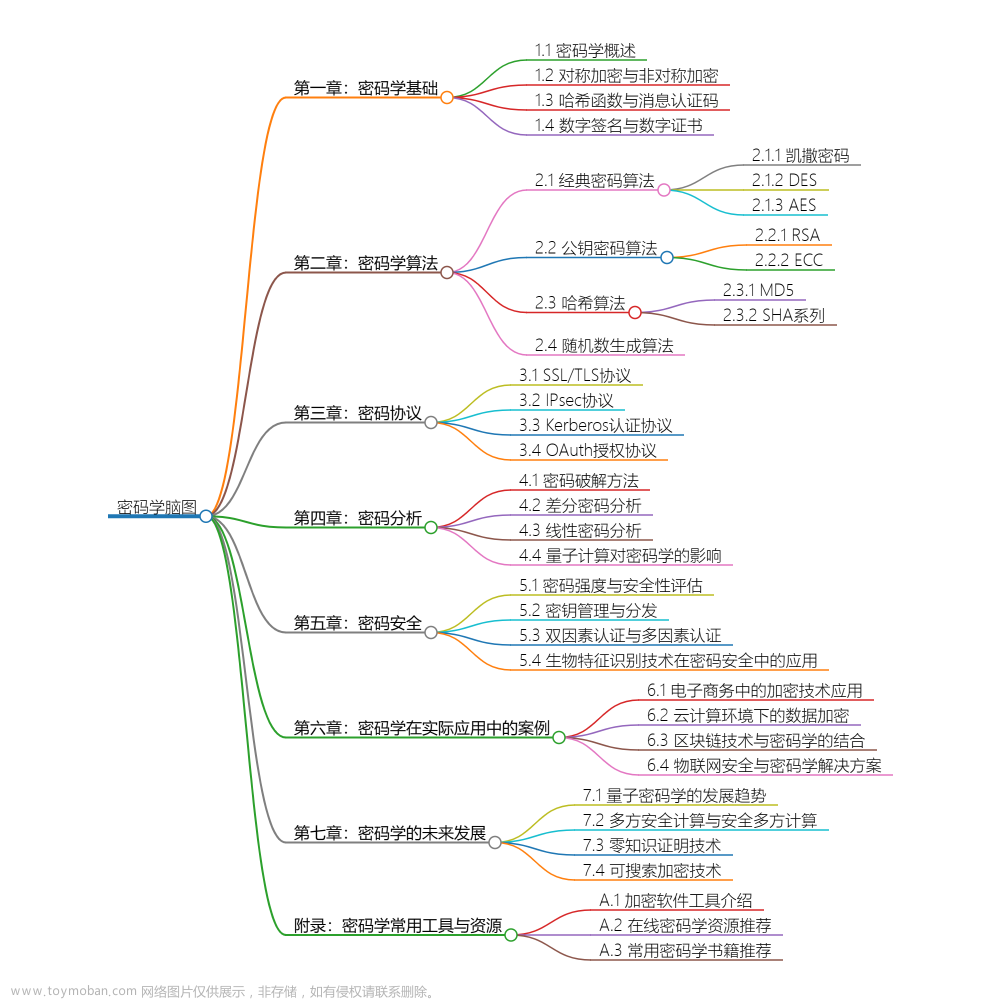

1.1 传统密码学与量子密码学的区别

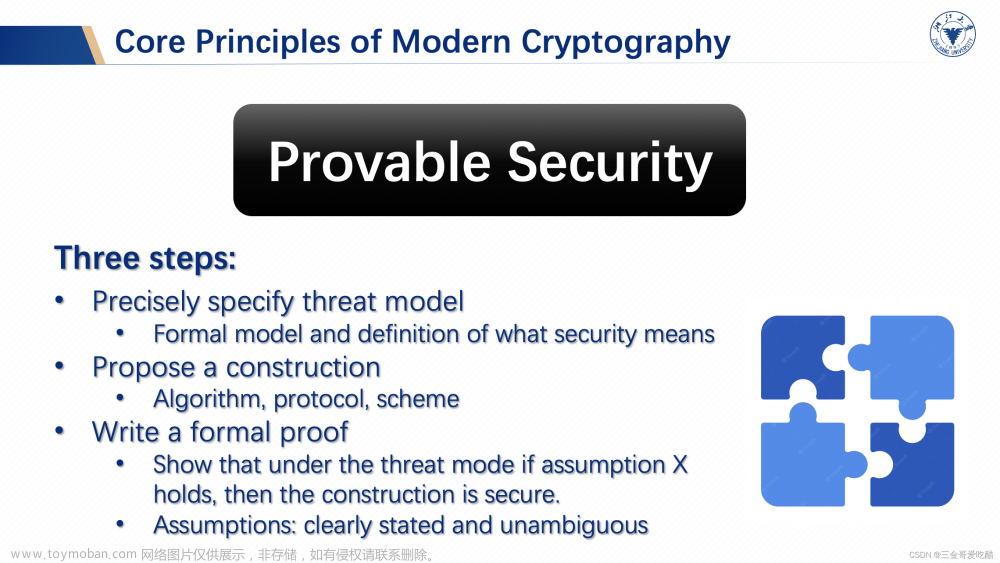

传统密码学主要关注的是基于数学的加密算法,如RSA、DH、AES等,这些算法的安全性主要依赖于数学问题的难以解决性,如大素数分解问题、对数问题等。然而,随着计算能力的不断提高,这些算法的安全性逐渐受到挑战。

量子密码学则是基于量子信息学的原理,如量子叠加、量子纠缠、量子测量等。量子密码学的安全性不仅依赖于数学问题的难以解决性,还依赖于量子物理学的特性,如量子比特不能一次性读取、量子态的不可克隆性等。这使得量子密码学所提供的加密算法在理论上具有更强的安全性。

1.2 量子密码学的发展历程

量子密码学的发展可以分为以下几个阶段:

- 1984年,Wiesner提出了一种基于量子信息的加密方法,这是量子密码学的诞生。

- 1991年,Bennett和Brassard等人提出了量子密钥分发协议BB84,这是量子密码学的首个实际应用。

- 2000年代,随着量子计算机的研究进展,量子密码学的理论基础得到了进一步完善。

- 2010年代,量子密码学开始进入实际应用阶段,各国政府和企业开始投入量子密码学技术的研发。

1.3 量子密码学的主要应用

量子密码学的主要应用包括:

- 量子密钥分发:量子密钥分发是量子密码学的一个关键应用,它利用量子物理学的特性(如量子纠缠)来实现安全的密钥分发。

- 量子加密:量子加密是量子密码学的另一个重要应用,它利用量子物理学的特性(如量子叠加)来实现更安全的加密算法。

- 量子数字签名:量子数字签名是量子密码学的一个新兴应用,它利用量子物理学的特性(如量子测量)来实现更安全的数字签名。

2.核心概念与联系

2.1 量子比特

量子比特(qubit)是量子计算机中的基本单位,它与传统计算机中的比特不同,可以存储两种不同的信息:0和1。量子比特的特性有以下几点:

- 量子叠加:量子比特可以处于多种状态同时,这使得量子计算机能够同时处理多个计算。

- 量子纠缠:量子比特之间可以建立纠缠关系,这使得量子计算机能够在不同量子比特之间实现快速的信息传输。

- 量子测量:量子比特的状态只有在被测量时才会确定,这使得量子计算机能够实现基于概率的计算。

2.2 量子密钥

量子密钥是量子密码学中的一个关键概念,它是一种基于量子物理学的密钥。量子密钥的主要特点有以下几点:

- 安全性:量子密钥的安全性主要依赖于量子物理学的特性,如量子比特不能一次性读取、量子态的不可克隆性等。这使得量子密钥在理论上具有更强的安全性。

- 分发:量子密钥可以通过量子密钥分发协议(如BB84协议)进行分发,这种协议利用量子物理学的特性(如量子纠缠)来实现安全的密钥分发。

- 应用:量子密钥可以用于实现量子加密、量子数字签名等加密应用。

2.3 量子密码学算法

量子密码学算法是量子密码学的核心,它们利用量子物理学的特性来实现更安全、更高效的加密。量子密码学算法的主要类型有以下几种:

- 量子密钥分发协议:这类算法利用量子物理学的特性(如量子纠缠)来实现安全的密钥分发,如BB84协议。

- 量子加密算法:这类算法利用量子物理学的特性(如量子叠加)来实现更安全的加密,如量子一致性哈希。

- 量子数字签名算法:这类算法利用量子物理学的特性(如量子测量)来实现更安全的数字签名,如量子基于共享密钥的数字签名。

3.核心算法原理和具体操作步骤以及数学模型公式详细讲解

3.1 BB84协议

BB84协议是量子密钥分发的一个典型例子,它利用量子纠缠的特性来实现安全的密钥分发。BB84协议的具体操作步骤如下:

- 发送方(Alice)从一个随机的量子比特序列中选择一部分作为密钥,并将其余部分作为基础。然后,对于每个密钥,Alice将其加密为不同的状态,例如将0编码为|0>状态,将1编码为|1>状态。

- 发送方(Alice)将这些加密的密钥通过量子通道发送给接收方(Bob)。

- 接收方(Bob)将接收到的量子比特进行测量,但是为了保持纠缠关系,测量时需要随机选择测量基础。

- 对于每个测量结果,Alice和Bob分别记录下测量结果和使用的基础。然后,他们通过公共通道交换使用的基础信息。

- 最后,Alice和Bob将对应的测量结果和基础信息进行比较,找出他们之间共同的密钥。

BB84协议的数学模型公式如下:

$$ |0> = |00> \ |1> = |11> $$

3.2 量子一致性哈希

量子一致性哈希是量子加密算法的一个典型例子,它利用量子叠加的特性来实现更安全的加密。量子一致性哈希的具体操作步骤如下:

- 首先,将要加密的数据划分为多个块,每个块的大小相等。

- 然后,为每个数据块生成一个随机的量子比特序列,这个序列将作为该数据块的密钥。

- 接下来,对于每个数据块,将其加密为不同的状态,例如将0编码为|0>状态,将1编码为|1>状态。

- 最后,将这些加密的数据块通过量子通道发送给接收方。

量子一致性哈希的数学模型公式如下:

$$ |0> = |00> \ |1> = |11> $$

4.具体代码实例和详细解释说明

4.1 BB84协议的Python实现

```python import random import numpy as np

def generate_qubit(): return np.random.rand(2)

def measure_qubit(qubit, basis): if basis == 'x': return np.dot(qubit, np.array([1, 1])) elif basis == 'z': return np.dot(qubit, np.array([1, -1]))

def bb84_protocol(): alice = np.random.randint(0, 2) bob = np.random.randint(0, 2) key = []

for _ in range(10):

qubit = generate_qubit()

if alice == 0:

if qubit[0] > 0.5:

key.append(0)

else:

key.append(1)

else:

if qubit[0] > 0.5:

key.append(1)

else:

key.append(0)

basis = random.choice(['x', 'z'])

measured_qubit = measure_qubit(qubit, basis)

if alice == 0:

if measured_qubit == 0:

bob = 0

else:

bob = 1

else:

if measured_qubit == alice:

bob = alice

else:

bob = (alice + 1) % 2

if alice == bob:

key.append(1)

else:

key.append(0)

return keykey = bb84_protocol() print(key) ```

4.2 量子一致性哈希的Python实现

```python import random import numpy as np

def generate_qubit(): return np.random.rand(2)

def xor_qubits(qubit1, qubit2): return np.dot(qubit1, qubit2)

def quantumconsistencyhash(): data = 'hello world' data_blocks = [data[i:i+2] for i in range(0, len(data), 2)] qubits = []

for block in data_blocks:

qubit = generate_qubit()

qubits.append(qubit)

encrypted_data = []

for i in range(len(data_blocks)):

qubit1 = qubits[i]

qubit2 = qubits[(i+1) % len(data_blocks)]

xor_qubit = xor_qubits(qubit1, qubit2)

encrypted_data.append(xor_qubit)

return encrypted_dataencrypteddata = quantumconsistencyhash() print(encrypteddata) ```

5.未来发展趋势与挑战

5.1 未来发展趋势

- 量子计算机的发展:量子计算机的发展将使得量子密码学算法在计算能力方面得到更大的提升,这将为量子密码学创造更多的应用场景。

- 量子网络的发展:量子网络的发展将使得量子密钥分发、量子加密等应用在网络层面得到更广泛的应用。

- 量子密码学标准化的发展:随着量子密码学的发展,将会出现一系列量子密码学标准,这将为量子密码学的应用提供更多的支持。

5.2 挑战

- 量子计算机的稳定性:目前量子计算机的稳定性仍然是一个大问题,这将限制量子密码学算法在实际应用中的广泛性。

- 量子密钥分发的安全性:虽然量子密钥分发协议在理论上具有很高的安全性,但是实际应用中仍然存在一些安全漏洞,这需要不断地进行安全性评估和改进。

- 量子密码学的标准化:量子密码学标准化的发展仍然面临着一些挑战,如标准化的选择、实施的困难等。

6.附录常见问题与解答

6.1 量子比特与经典比特的区别

量子比特和经典比特的主要区别在于它们的状态。经典比特只能取0或1,而量子比特则可以同时处于0和1的状态,这使得量子比特能够同时处理多个计算。

6.2 量子密钥与经典密钥的区别

量子密钥和经典密钥的主要区别在于它们的安全性。量子密钥的安全性主要依赖于量子物理学的特性,如量子比特不能一次性读取、量子态的不可克隆性等。这使得量子密钥在理论上具有更强的安全性。

6.3 量子加密与经典加密的区别

量子加密和经典加密的主要区别在于它们的算法。量子加密算法利用量子物理学的特性(如量子叠加、量子纠缠等)来实现更安全的加密,而经典加密算法则利用数学问题(如大素数分解问题、对数问题等)来实现加密。文章来源:https://www.toymoban.com/news/detail-855595.html

如果您对这篇文章有任何疑问或建议,请随时在评论区留言。我们将竭诚为您解答问题。文章来源地址https://www.toymoban.com/news/detail-855595.html

到了这里,关于量子态的量子密码学与安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!