目录

SSL/TLS简介

SSL 剥离攻击原理

SSL 剥离攻击的影响

SSL 剥离攻击的防范措施

小结

SSL 剥离攻击(SSL Stripping Attack)是一种针对安全套接层(SSL)或传输层安全性(TLS)协议的攻击手段,攻击者利用了客户端和服务器之间的安全协议协商过程中的弱点,通过改变客户端与服务器间的通信链路,将原本的 HTTPS 连接转换为不安全的 HTTP 连接(攻击者“剥离”掉了客户端与服务器之间的 SSL/TLS 加密层),使得原本加密的通信数据变成了明文,从而能够读取或修改传输中的信息。

在深入探讨 SSL 剥离攻击之前,先来了解一下 SSL/TLS 的基本概念及作用。

SSL/TLS简介

SSL(Secure Sockets Layer)是用于在互联网上建立加密连接,确保数据在客户端和服务器之间传输的过程中不被窃取或篡改一种安全协议。TLS(Transport Layer Security)是 SSL 的升级版,提供了更强的安全功能。在 SSL/TLS 的保护下,用户可以通过 HTTPS 协议安全地访问网站,避免敏感信息(如登录凭证、信用卡信息等)被中间人攻击者窃取。

当访问一个使用 HTTPS(即 HTTP over SSL/TLS)的网站时,浏览器和服务器会进行一系列的握手过程:

- 浏览器发送一个包含支持的 SSL/TLS 版本、加密算法选项等信息的“客户端Hello”消息。

- 服务器选择一组最强的共同算法,并发送“服务器Hello”消息,包括服务器的 SSL/TLS 证书。

- 浏览器验证服务器证书的有效性,确认服务器的身份。

- 浏览器使用服务器的公钥对通信密钥进行加密,并发送给服务器。服务器使用私钥解密,获取通信密钥。

- 一旦双方都有了通信密钥,就可以开始加密通信了。

SSL 剥离攻击原理

SSL 剥离攻击是由 Moxie Marlinspike 在2009年提出的,攻击者通过篡改客户端与服务器之间的通信,将 HTTPS 连接降级为 HTTP 连接,从而窃取或篡改数据。具体攻击过程如下:

- 中间人定位,攻击者首先需要处于用户与目标网站之间的网络位置,例如在公共 Wi-Fi 热点、路由器或 DNS 服务器上实施攻击。这种位置使得攻击者能够拦截、篡改和重新发送网络数据包。

- 拦截 HTTPS 请求,当用户尝试访问一个 HTTPS 网站时,攻击者拦截该请求,并不再将请求转发给服务器。

- 降级连接,攻击者将 HTTPS 请求转换为 HTTP 请求,并将转换后的请求发送给服务器。由于 HTTP 是不加密的,攻击者可以轻松窃取或篡改传输的数据。

- 伪造响应,服务器响应 HTTP 请求后,攻击者拦截响应,并将其转换为 HTTPS 响应,再发送给用户。这样,用户意识不到他们的连接已经被降级,仍然认为他们在安全地访问网站。

SSL 剥离攻击的影响

SSL 剥离攻击对用户隐私和数据安全构成了严重威胁,包括但不限于以下几个方面:

- 监听和记录用户与网站之间的所有通信,包括敏感信息如用户名、密码、信用卡号等。

- 修改传输的数据,比如在用户浏览网页时插入恶意内容或链接。

- 利用拦截到的凭证冒充用户登录网站或执行交易。

SSL 剥离攻击的防范措施

为了防范 SSL 剥离攻击,可以采取以下措施:文章来源:https://www.toymoban.com/news/detail-857090.html

- HSTS(HTTP Strict Transport Security):HSTS 是在服务器端设置的一种安全策略,告诉浏览器始终使用 HTTPS 连接访问网站,即使用户输入的是 HTTP 网址。这样,即使攻击者尝试将连接降级为 HTTP ,浏览器也会自动切换到 HTTPS。

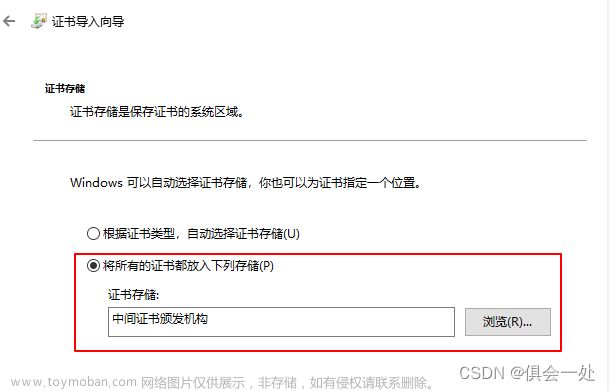

- 证书锁定(Certificate Pinning):服务器指定哪些证书是有效的,从而防止攻击者使用自签名证书进行中间人攻击。浏览器或客户端应用程序会存储这些证书,并在连接时进行验证。

- 证书透明度:通过证书透明度(Certificate Transparency)框架,可以发现和防止证书滥用。

- 升级加密技术:使用更强的加密算法和协议,比如 TLS 1.3,减少安全漏洞。

- 安全配置:确保服务器正确配置,不接受降级到不安全协议的连接。

- DNSSEC(Domain Name System Security Extensions):DNSSEC 是一种安全扩展,用于保护 DNS 查询免受篡改。通过验证 DNS 响应的真实性,DNSSEC 可以防止攻击者将用户重定向到恶意网站。

小结

SSL 剥离攻击利用了网络通信中的加密协议的弱点,使得攻击者能够在客户端和服务器之间拦截、监听和修改数据。这种攻击对用户的隐私和数据安全构成了直接威胁。了解这种攻击的原理和防范措施对于保护用户隐私和数据安全至关重要。通过采取适当的防御措施,可以有效地防范 SSL 剥离攻击,确保用户在互联网上的安全。文章来源地址https://www.toymoban.com/news/detail-857090.html

到了这里,关于Web 安全之 SSL 剥离攻击详解的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!