专栏文章索引:网络安全

有问题可私聊:QQ:3375119339

目录

目录

一、XSS简介

二、XSS漏洞危害

三、XSS漏洞类型

1.反射型XSS

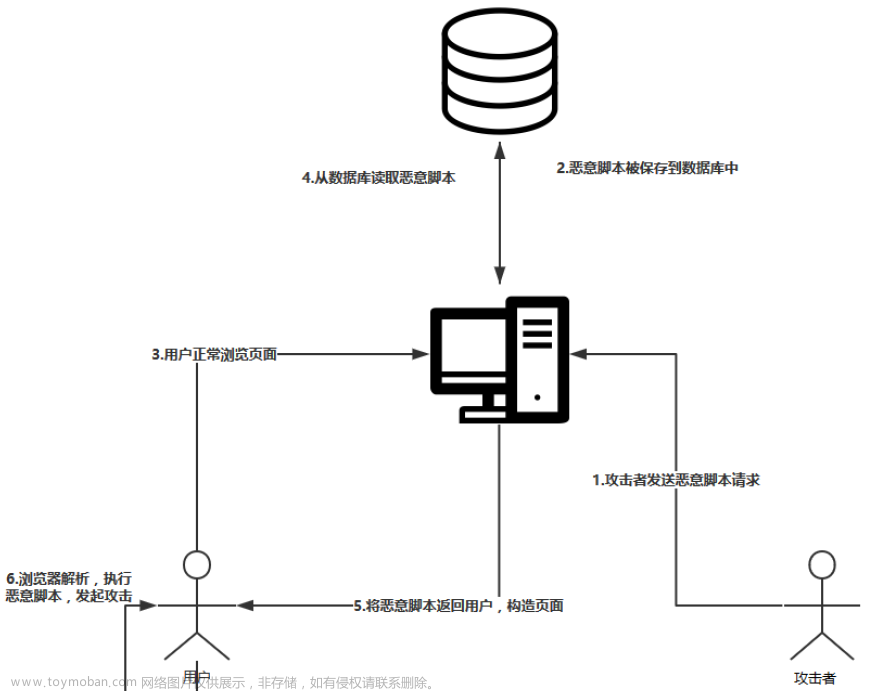

2.存储型XSS

3.DOM型XSS

四、XSS漏洞防御

一、XSS简介

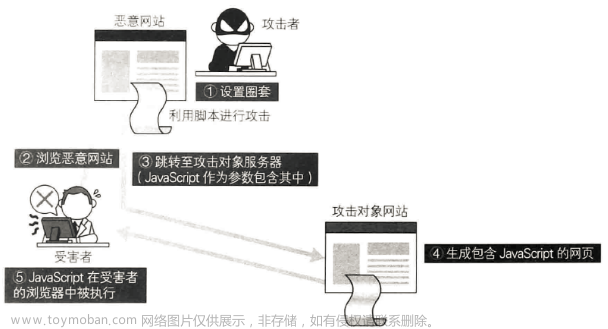

XSS(Cross-Site Scripting)

- XSS 被称为跨站脚本攻击,由于和CSS重名,所以改为XSS。

- XSS 主要使用 javascript , javascript 可以非常灵活的操作 html、css 和 浏览器。

- XSS 就是将 恶意代码 注入到 网页 中,以达到攻击的效果。

当用户访问被XSS注入的网页,XSS代码就会被提取出来,用户浏览器就会解析这段XSS代码,也就是说用户被攻击了

用户最简单的动作就是使用浏览器上网,并且浏览器中有javascript解释器,可以解析javascript,然而浏览器不会判断代码是否恶意。

那里容易存在XSS漏洞?

微博、留言板、聊天室等等收集用户输入的地方,都有遭受XSS的风险,只要没有对用户的输入进行严格过滤,就会被XSS。

二、XSS漏洞危害

- 盗取各种用户账号

- 窃取用户Cookie资料,冒充用户身份进入网站

- 劫持用户会话,执行任意操作

- 刷流量,执行弹窗广告

- 传播蠕虫病毒

三、XSS漏洞类型

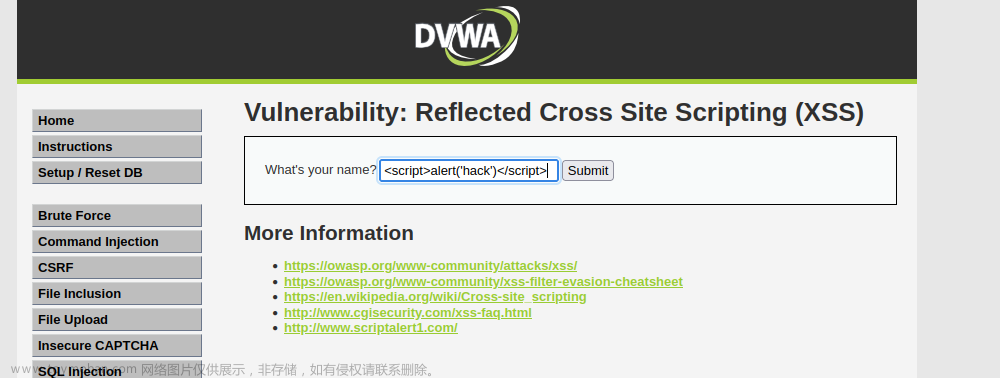

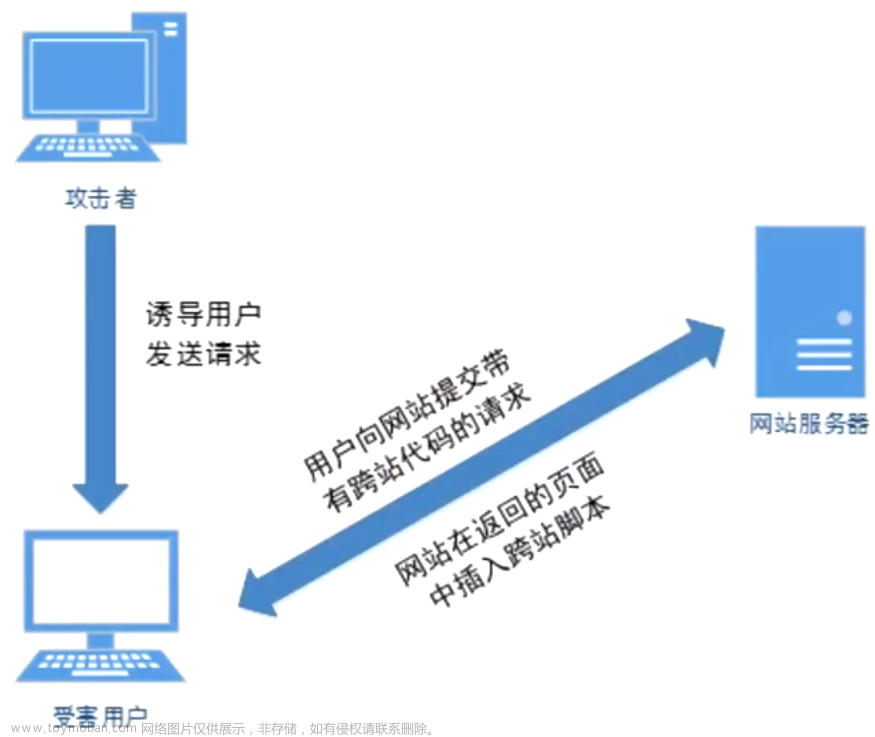

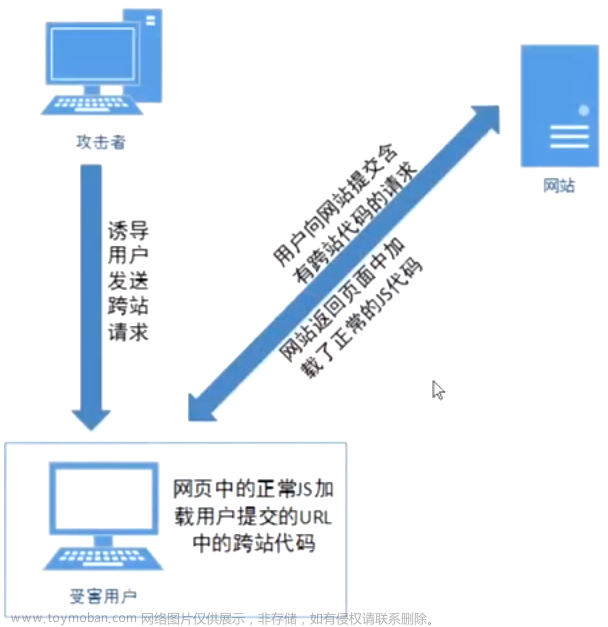

1.反射型XSS

搜索框,用户登录

非持久性、参数跨站脚本

窃取用户cookie或进行钓鱼欺骗

实验环节:

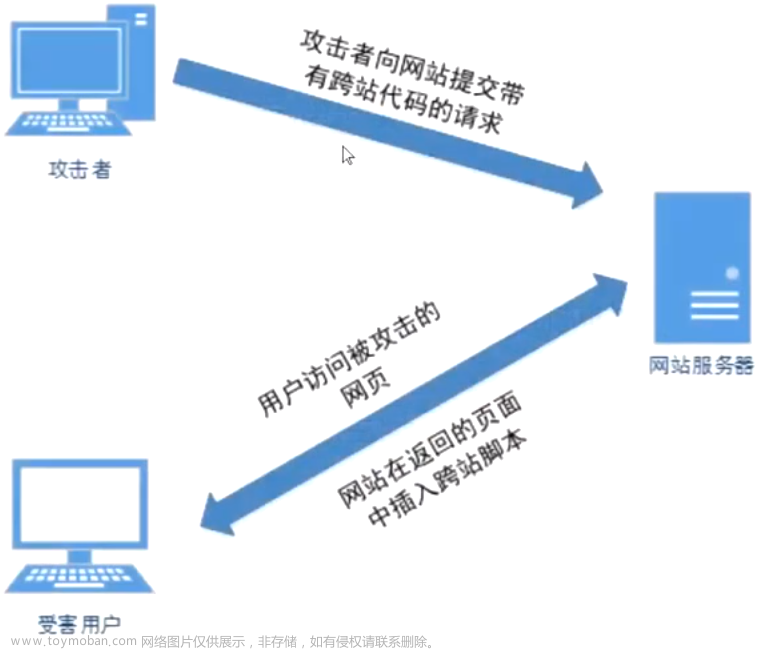

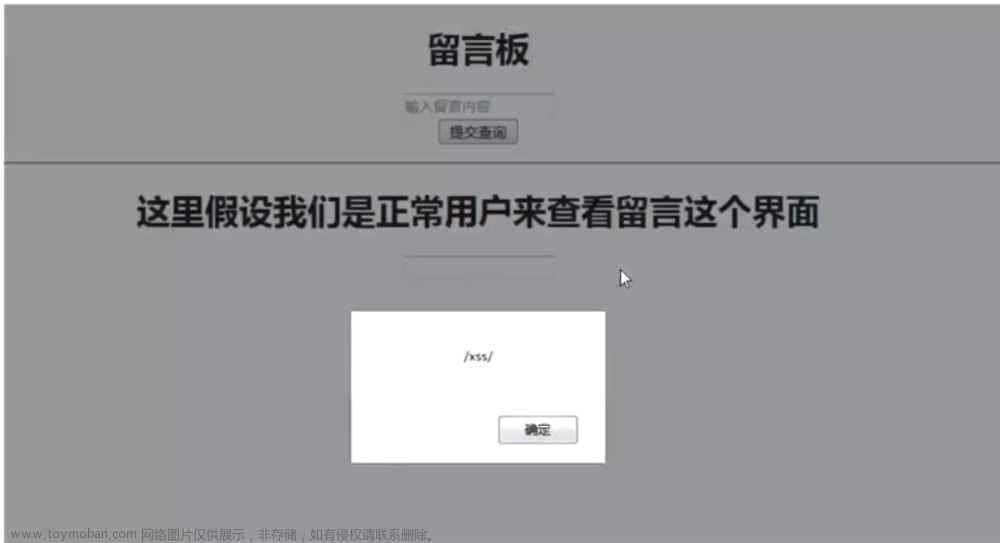

2.存储型XSS

留言板、评论、博客日志

持久性跨站脚本,更具威胁性

渗透网站、挂马、蠕虫病毒、钓鱼

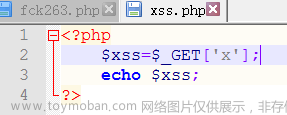

实验环节:

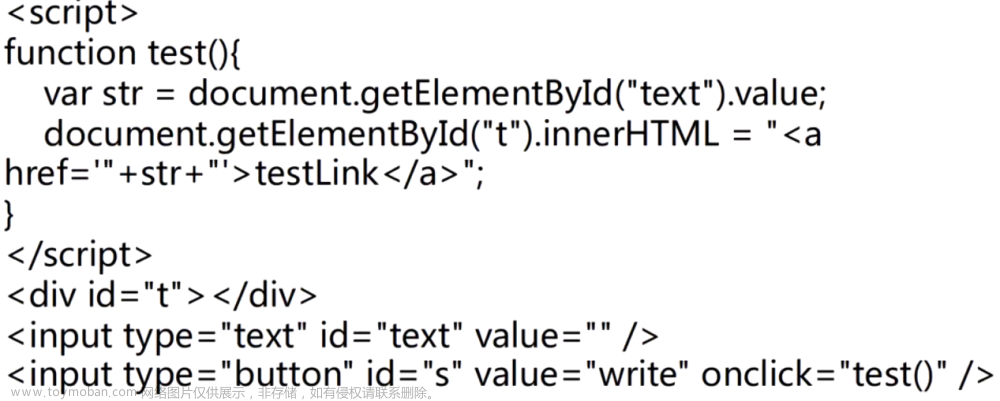

3.DOM型XSS

四、XSS漏洞防御

对XSS的防御需要根据实际情况对用户的输入进行严格的过滤。基于过滤的XSS防御方式通常可分为两种:基于黑名单的过滤和基于白名单的过滤。后者的防御效果往往更好,对于用户在白名单之外的输入,可以直接忽略。在构造白名单的过程中需要保证在不影响用户体验的同时,尽可能杜绝一切不必要的输入内容。文章来源:https://www.toymoban.com/news/detail-860943.html

文章来源地址https://www.toymoban.com/news/detail-860943.html

文章来源地址https://www.toymoban.com/news/detail-860943.html

到了这里,关于【网络安全】跨站脚本攻击(XSS)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!