arp扫描

-

实验6 ARP分析

一、实验名称 ARP分析实验 二、实验目的 掌握基本的ARP命令 熟悉ARP报文格式和数据封装方式 理解ARP的工作原理 三、背景知识 1.什么是ARP ARP,即地址解析协议。TCP/IP网络使用ARP实现IP地址到MAC地址的动态解析。由于IP地址只是一个逻辑地址,它实现了对互联网进行统一编址,

-

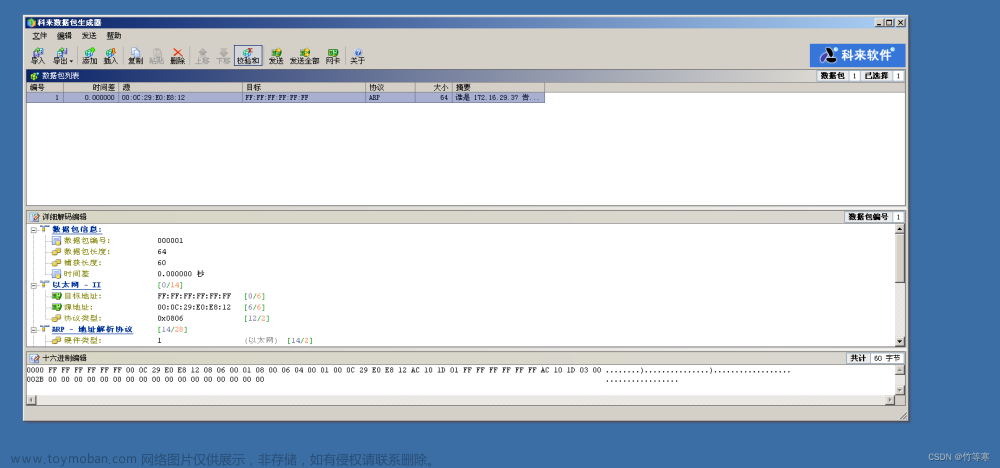

ARP报文内容详细分析

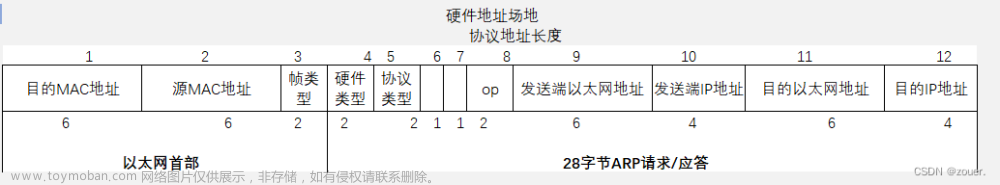

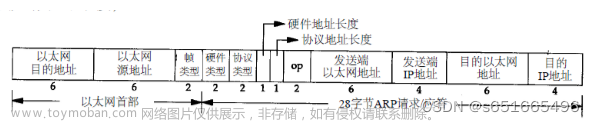

ARP报文格式如图: 字段1:ARP请求的目的以太网地址,全1时,代表广播地址。 字段2:发送ARP请求的以太网地址。 字段3:以太网帧类型表示后面的数据类型,ARP请求和ARP应答此字段为:0x0806。 字段4:硬件地址类型,硬件地址不止以太网一种,是以太网类型时,值为1。 字

-

ARP欺骗原理及实现

目录 一、ARP协议原理 二、ARP协议的报文字段以及字段含义 三、ARP攻击与欺骗 1、ARP攻击原理 2、ARP欺骗原理 四、ARP攻击与欺骗演示 五、Windows使用ARP命令 六、ARP攻击及欺骗排查和防御 1、ARP攻击排查 2、ARP攻击防护 ARP协议的用途是为了从网络层使用的IP地址,解析出在数据链

-

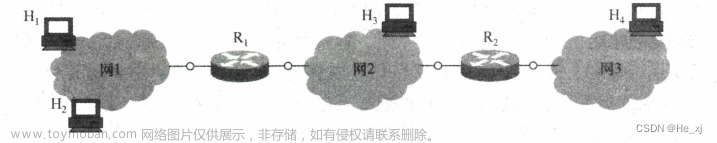

地址解析协议-ARP

无论网络层使用何种协议,在实际网络的链路上传输数据帧时,最终必须使用硬件地址 地址解析协议(Address Resolution Protocol,ARP): 完成IP地址到MAC地址的映射,每个主机都有一个ARP高速缓存,存放着 IP地址到MAC地址的关系映射表 (ARP表,由ARP来动态维护此表) ARP协议的工作

-

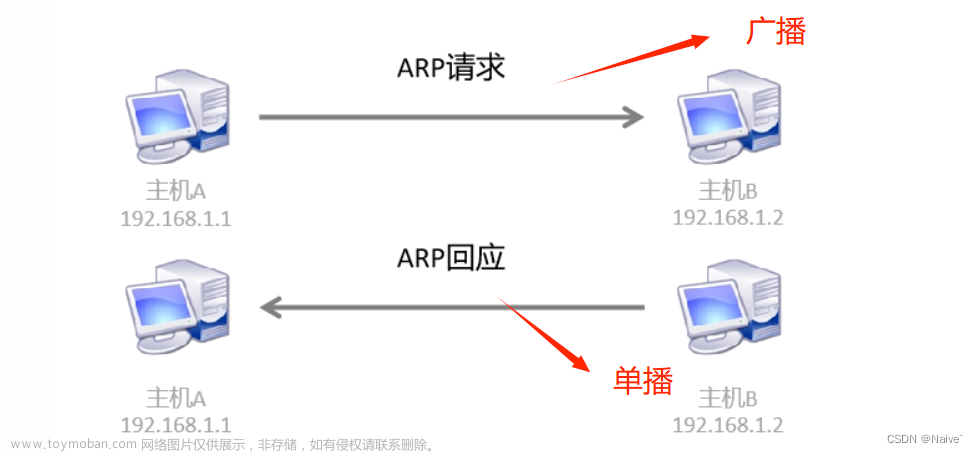

ARP协议请求

通过 IP地址 查找 MAC地址。 A:数据发送主机 B:目标主机 目前只知道目标主机IP地址,想把数据发送过去,需要查询到目标主机的MAC地址,采用ARP协议。 源主机通过已知信息,向路由器所有设备发送ARP请求 连接路由器的主机收到请求后,比较目标主机IP地址是否是自己的 若

-

ARP相关

ARP报文格式: 目的以太网地址,48bit,发送ARP请求时,目的以太网地址为广播MAC地址,即0xFF.FF.FF.FF.FF.FF。 源以太网地址,48bit。 帧类型,对于ARP请求或者应答,该字段的值都为0x0806。 硬件地址的类型。对于以太网,该类型的值为0x0001。 协议类型,对于IP地址,该值为0x0800。

-

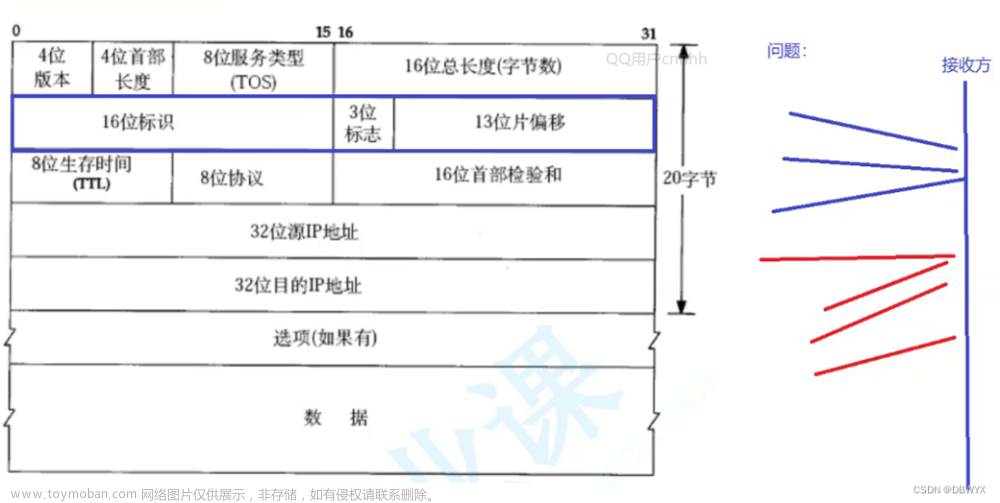

mac帧 arp

max segment size 就是经历很多的子网或者局域网 IP和mac IP解决的是路径选择的问题 用于两个设备(同一种数据链路节点)之间进行传递 像上课一样 以太局域网中,任何时刻,只能有一台主机在给另一台主机发送数据帧,否则可能会发生数据碰撞的问题 如何解决?碰撞检测,碰

-

arping命令详解

arping – send ARP REQUEST to a neighbour host. arping 是一个在网络中发送 ARP 请求以查找特定 IP 地址对应的 MAC 地址的命令行工具。它的功能类似于 ping 命令,基于ARP协议报文的交互机制,只能测试同一网段或子网的网络主机的连通性。 ARP 是 Address Resolution Protocol(地址解析协议)的缩

-

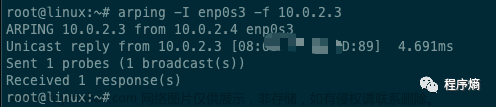

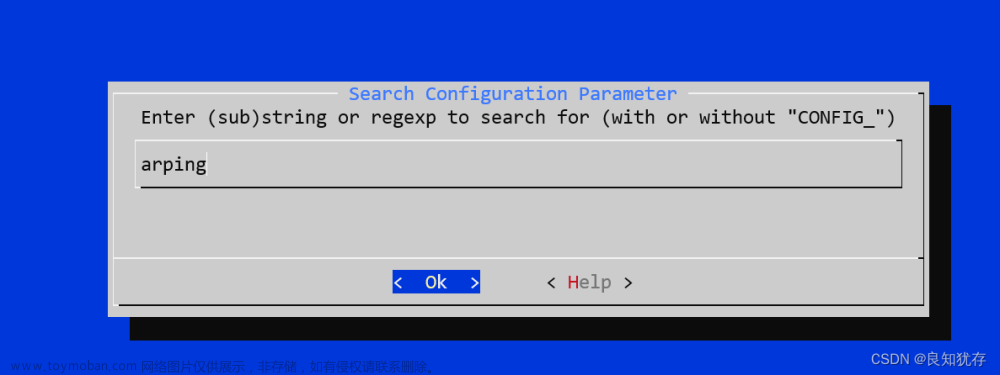

openwrt开发使用-arping

IP冲突引起的网络异常,可以通过检查IP是否冲突,排除故障。我们可以用一些工具进行检查,例如arp-scan、arping软件进行查看。 这里使用arping进行检查设备的MAC地址,通过查查看MAC地址是否唯一,从而判断IP是否冲突, 原理:每台设备的MAC地址是唯一的,若arping返回的MAC出现

-

ARP协议(地址分析协议)

目录 前言 一,什么是地址解析协议(ARP) 二,封装和解封装 三,为什么需要地址解析协议(ARP) 四,ARP的验证实验 4.1,先创建拓扑结构: 4.2,配置PC1和路由器 4.3,我们先开始进行抓包 4.4,抓包结果 4.5,总结ARP协议 五,ARP的工作原理 5.1 5.2 5.3 5.4 总结 随着华为公司

-

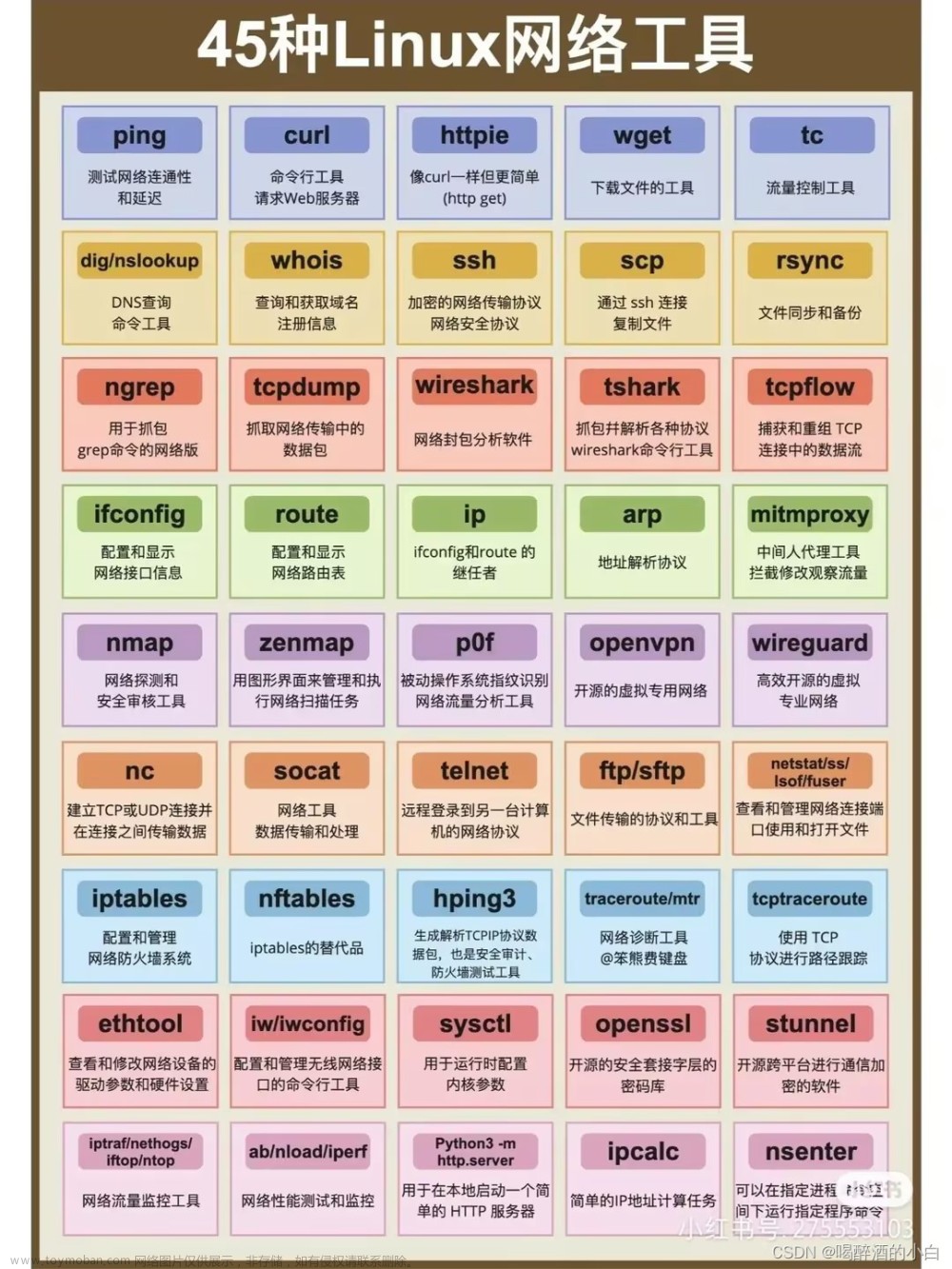

tcpdump & arping & nsenter

tcpdump 是一款常用的网络抓包工具,它可以捕获网络数据包并进行分析。tcpdump 的参数非常多,下面是一些常用的参数说明: -i:指定要监听的网络接口,如 -i eth0。 any -n:禁用地址解析,显示 IP 地址而非主机名。 -nn:不进行端口号和协议名称的解析,显示IP地址和端口号。

-

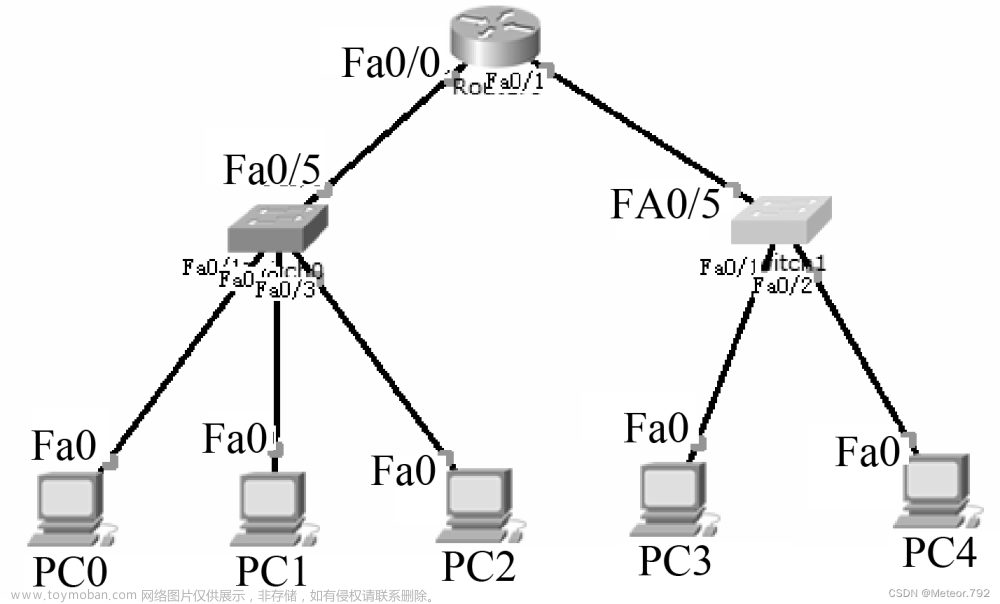

HCIA---ARP协议

文章目录 目录 前言 一.ARP协议简介 二.ARP协议同网段工作原理 交换机转发原理: 泛洪: 三.ARP协议在不同网段的工作原理 编辑 思维导图 我们知道在OSI七层参考模型中,TCP/UDP协议作用于传输层可以用来在设备之间建立连接,而在连接建立的过程中,设

-

ARP攻击

设备因处理大量ARP报文而导致CPU负荷过重,同时设备学习大量的ARP报文可能导致设备ARP表项资源被无效的ARP条目耗尽,造成合法用户的ARP报文不能继续生成ARP条目,导致用户无法正常通信。 伪造的ARP报文将错误地更新设备ARP表项,导致合法用户无法正常通信。 1、ARP表项严格

-

16.2 ARP 主机探测技术

ARP (Address Resolution Protocol,地址解析协议),是一种用于将 IP 地址转换为物理地址( MAC地址 )的协议。它在 TCP/IP 协议栈中处于链路层,为了在局域网中能够正确传输数据包而设计,由协议数据单元和对应的操作命令组成。 ARP 既可以由操作系统处理,也可以由网卡处理。

-

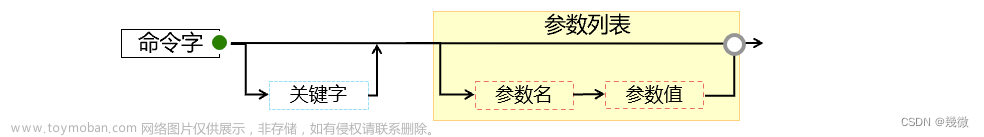

ARP系统的命令行基础

一、基本命令结构 二、命令行视图 设备提供了多样的配置和查询命令,为便于用户使用这些命令,VRP系统按功能分类将命令分别注册在不同的命令行视图下。 2.1,命令行视图介绍 我们接下来将使用视图的命令截图进行讲解: 1,用户视图 2,系统视图 3,接口视图 4,协议

-

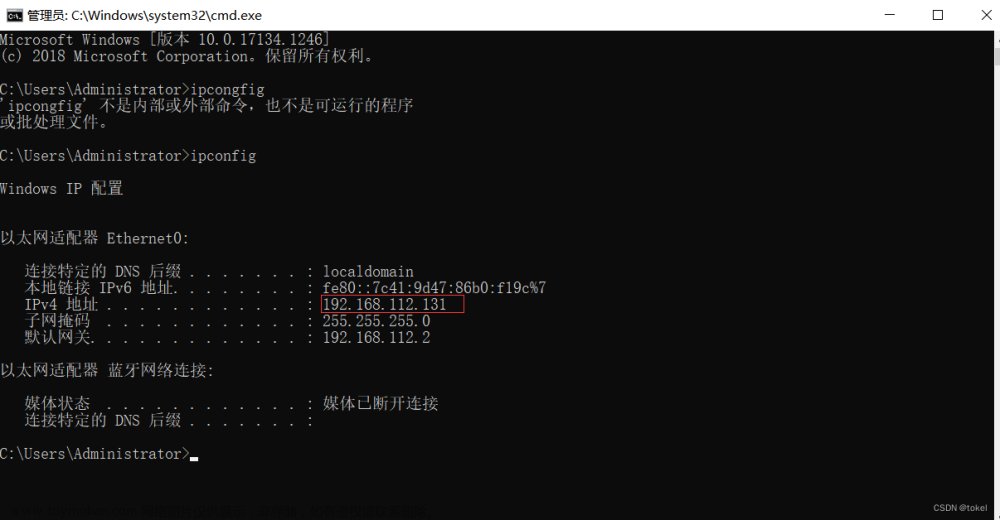

攻击实施 | ARP欺骗攻击实验

1、确定两台主机在一个子网中,具有相同IP的前缀 win10(192.168.112.131)(00-0c-29-d6-f8-97) kali(192.168.112.128)(00:0c:29:3b:63:2a) 2、测试两者连通性 可以ping通 3、安装arp欺骗工具 4、开启kali的路由转发 5、实施攻击 6、安装driftnet工具对win 10主机访问外网流量捕获图像并显示

-

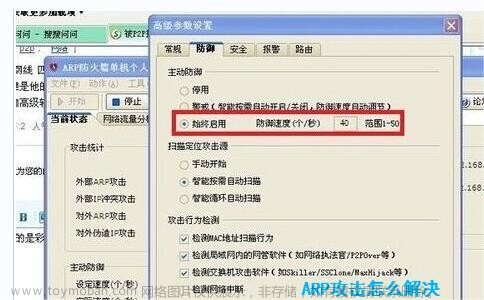

ARP攻击怎么解决最安全

ARP攻击是指攻击者通过伪造网络中的ARP协议数据包,欺骗其他计算机的网络通信,从而实现中间人攻击等目的。 下面是ARP攻击的解决方法: 静态ARP表绑定MAC地址:在网络管理员的控制下,将主机的IP地址与MAC地址进行绑定,使网络中的所有主机在通信时都必须首先访问该表。

-

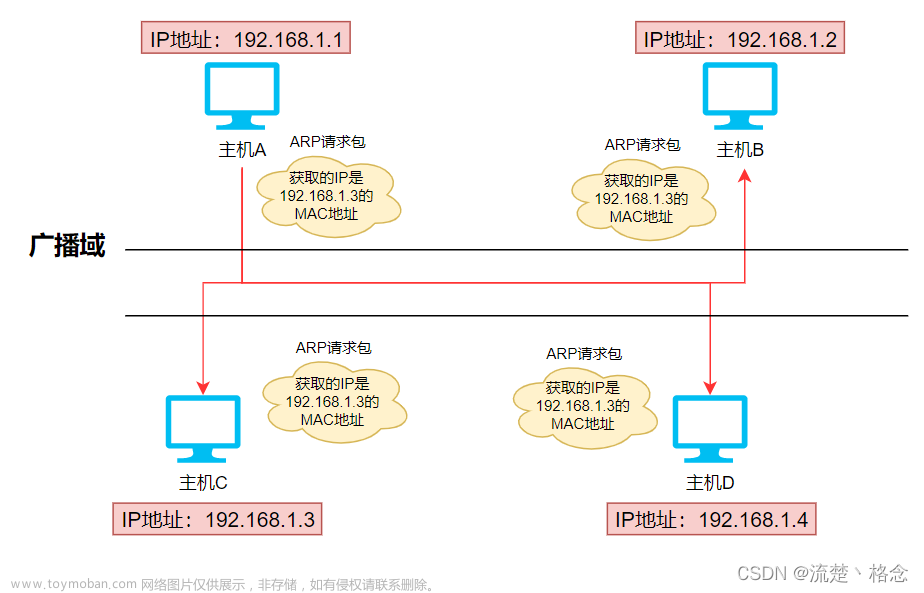

图解 ARP协议工作流程

ARP(Address Resolution Protocol),即地址解析协议。ARP协议是根据IP地址获取物理地址的一个TCP/IP协议。 主机发送信息时将包含目标IP地址的ARP请求广播到局域网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中

-

ARP协议之基础知识

ARP协议是“Address Resolution Protocol”(地址解析协议)的缩写。其作用是在 以太网环境 中,数据的传输所依懒的是MAC地址而非IP地址,而将已知 IP地址转换为MAC地址 的工作是由ARP协议来完成的。 主机在发送信息前,通过ARP协议获取目标IP地址对应的MAC地址,方可正确发送数据

-

网络安全—模拟ARP欺骗

仅做实验用途 ,禁止做违法犯罪的事情,后果自负。当然现在的计算机多无法被欺骗了,开了防火墙ARP欺骗根本无效。 均使用Windows Server 2003系统 相关配置可以点击观看这篇文章,实现内外网互通,这里主要是为了展示客户被欺骗后不能上网的状态。 ❀点击查看如何搭建网