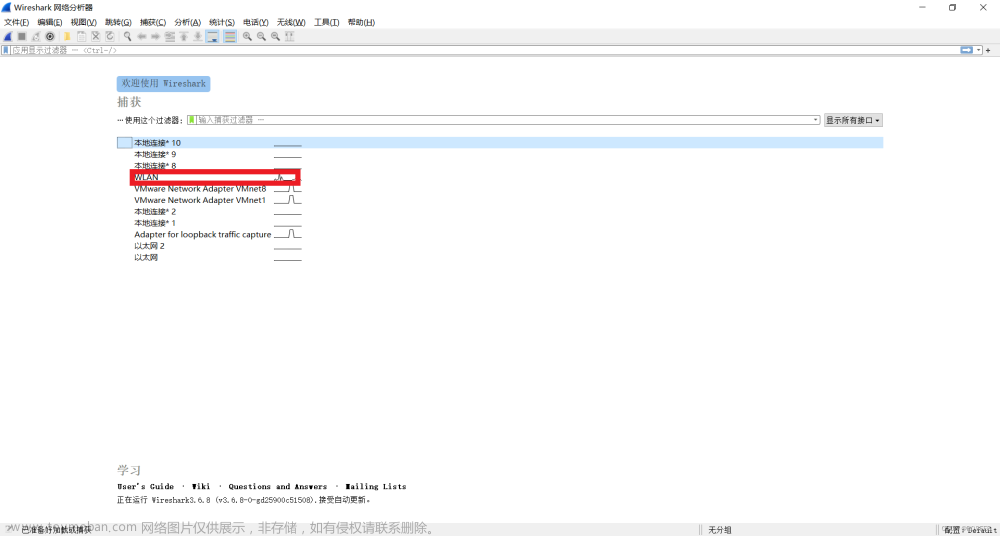

wireshark找不到网卡

-

HTTPS报文分析(Wireshark)

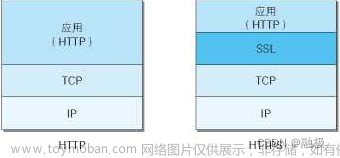

HTTPS全称为Hyper Text Transfer Protocol over Secure Socket Layer或者Hypertext Transfer Protocol Secure,被译为超文本传输安全协议。HTTPS是以安全为目标的HTTP通道,即HTTP下加入SSL层。HTTPS的安全集成是SSL。其中,HTTP协议时通过明文形式传输数据的。目前,大部分网站为了安全,都是要HTTPS协议

-

wireshark专栏——解密加密报文

示例抓包文件解密参数: snmpUser=“ABC” authenType=“SHA” authenPass=“ABC123” priType=“AES” priPass=“ABC123” 备注:这些参数是SNMPv3读取mib节点时设置的参数 我们看到加密报文把报文中携带的数据信息给加密了:encryptedPDU:privKey Unkown 根据设备中设置的加密参数输入对应的位置 报

-

wireshark抓包分析

一、ARP数据包分析 ARP属于OSI七层中的数据链路层 1.1 过滤arp协议 显示过滤器中输入:arp,过滤ARP协议的数据包。 1.2 数据包分析 先看请求包,源地址(Source字段)这个是本机的物理地址 目标地址(Destination字段)是 Broadcast,就是广播的意思 这个数据包的意思是:谁是192.16

-

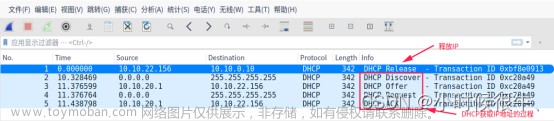

DHCP抓包-Wireshark分析

1、 DHCP协议 DHCP(动态主机配置协议)是一个局域网的网络协议。 指的是由服务器控制一段IP地址范围,客户机登录服务器时就可以自动获得服务器分配的IP地址和子网掩码。 DHCP采用UDP的68(客户端)和67(服务器)端口进行通信。 2 、 Wireshark 抓包分析工具 Wireshark(前称Et

-

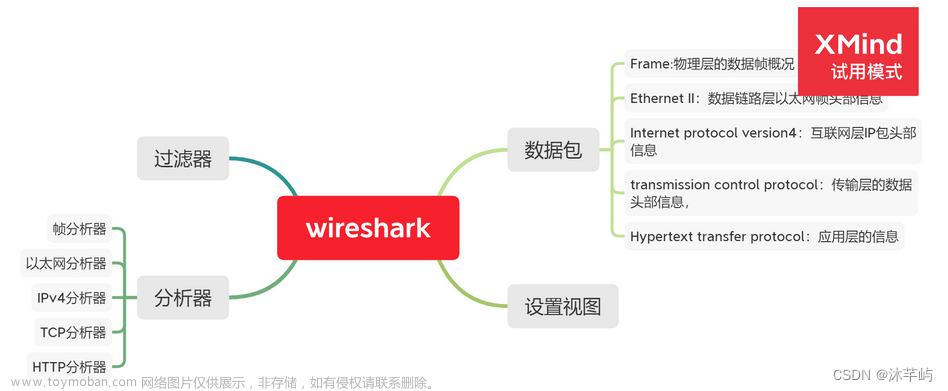

Wireshark流量分析

目录 1.基本介绍 2.基本使用 1)数据包筛选: 2)筛选ip: 3)数据包还原 4)数据提取 3.wireshark实例 1. 基本介绍 在CTF比赛中,对于流量包的分析取证是一种十分重要的题型。通常这类题目都是会提供一个包含流量数据的pcap文件,参赛选手通过该文件筛选和过滤其中无关的流

-

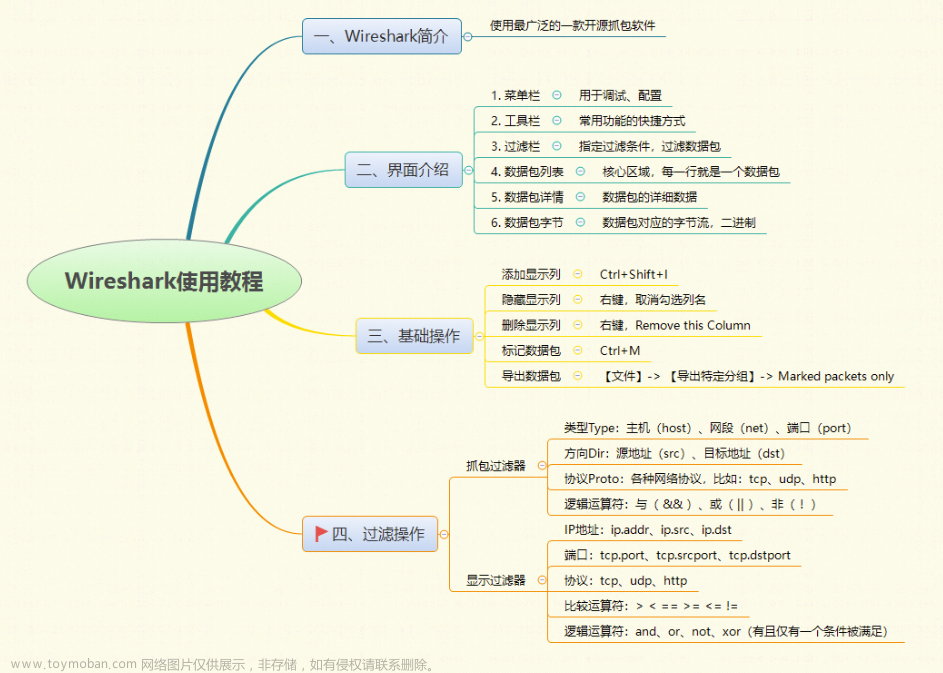

WireShark 抓包入门

这里我们通过一些简单的实验来进行 WireShark 的使用来介绍如何进行抓包 了解并会初步使用Wireshark,能在所用电脑上进行抓包 了解IP数据包格式,能应用该软件分析数据包格式 查看一个抓到的包的内容,并分析对应的IP数据包格式 Wireshark是使用最广泛的一款开源抓包软件,常

-

wireshark拦截手机数据包

目的: 实现课内内容---拦截手机向电脑发送的图片数据包,并恢复该图片 准备条件: 1.手机和PC连接同一热点(子网) 2.需要一个wireshark工具。 实现过程: 1.首先要打开wireshark对WLAN的流量进行捕获。 2.由于我们是要对手机的数据包进行捕获,所以先查看手机的ip地址,接着

-

Wireshark 解密https 数据

默认情况下 wireshark 抓到的https 数据包都是加密后的,无法展示明文内容 浏览器在访问https 站点的时候会检测这个 SSLKEYLOGFILE 变量,如果存在,则将https 密钥写入对应的文件内 配置好之后需要重启浏览器生效 文件内容如下 配置wireshark 使用上面环境变量指定的密钥文件 适用

-

Wireshark解析协议不匹配

1、问题 现有TLS/SSL over TCP的客户端、服务端相互通信,其中,服务端监听TCP端口6000。 使用tcpdump抓包6000端口,生成pcap文件6000.pcap: 使用Wireshark打开6000.pcap,显示如下: 期待Wireshark解析的是TLS协议,但实际并非如此,而是X11协议。 为什么呢? 2、原因 首先,tcpdump抓包,生成

-

WireShark从入门到精通

Wireshark 是一个开源抓包工具或者叫 网络嗅探器 ,用于分析网络流量和分析数据包。 其实WireShark以前的名字不叫WireShark,以前都叫做Ethereal,于1998 年首次开发,直到 2006 年才改为 Wireshark。 Wireshark 在网络排障中使用非常频繁,显示了网络模型中的第 2 层到第 5 层(链路层、

-

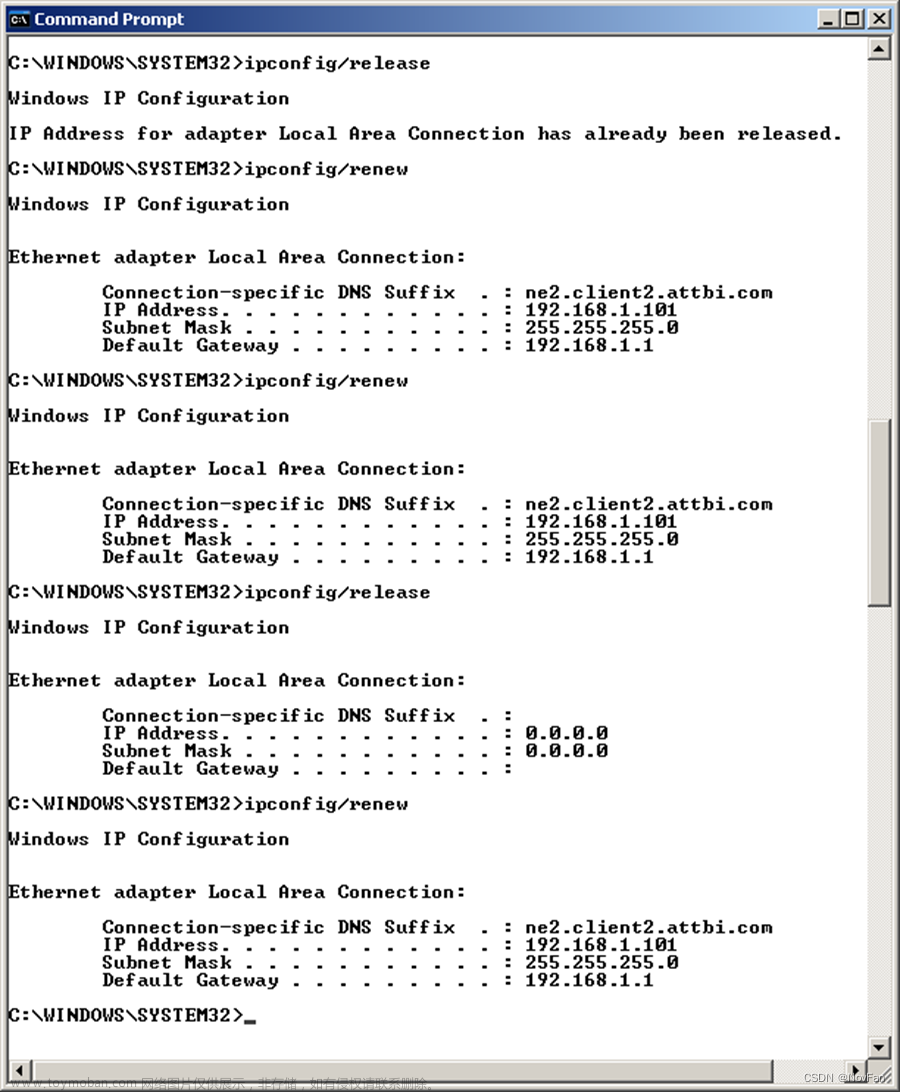

Wireshark 实验八:DHCP

一、实验目的 (1)观察DHCP的运行 (2)了解DHCP相关功能及作用 (3)了解DHCP运行机制 二、实验步骤与实验问题探讨 (1) 实验步骤 为了观察DHCP的运行情况,我们将执行几个与DHCP相关的命令,并使用Wireshark捕获由于执行这些命令而交换的DHCP消息。执行以下操作: 1.首先打开W

-

流量分析:wireshark的使用

wireshark使用教程博客 https://www.cnblogs.com/cainiao-chuanqi/p/15910553.html?spm=wolai.workspace.0.0.3768135baBU0KJ 1、过滤查看包含某字符串的HTTP数据包: http contains \\\"string\\\" (tcp同理) 2 、过滤查看请求某一url的流量: http.request.url ==\\\"path\\\" 或 http.request.url contains \\\"path\\\" 3、过滤某一ip的流量: ip.addr =

-

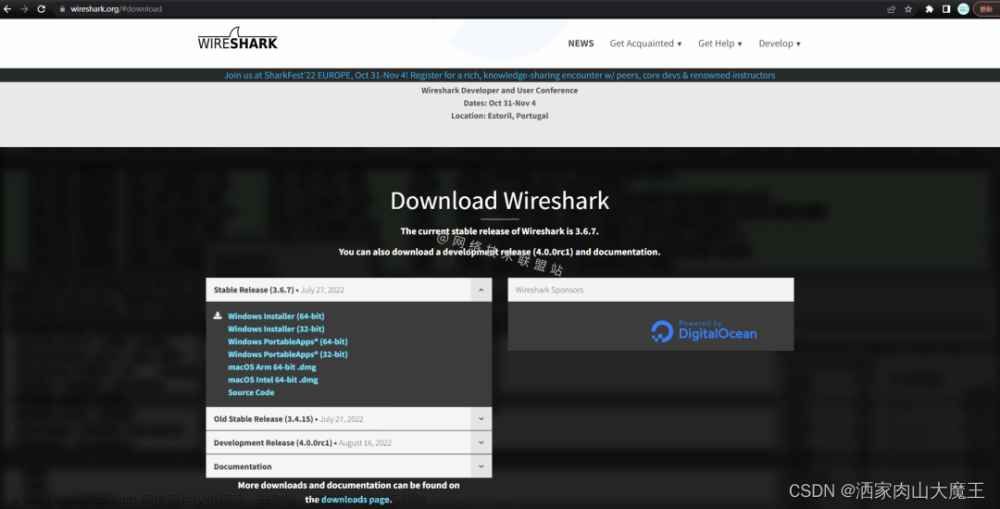

Wireshark基本使用方法

目录 1、Wireshark介绍 1.1 Wireshark使用 1.2 支持的协议 2.Wireshark主要应用 3.Wireshark安装 4.Wireshark页面介绍 4.1 分组列表 4.2 分组详情 4.3 分组字节流 5.Wireshark导航 5.1 开始捕获分组 5.2 停止捕获分组 5.3 重新开始当前捕获 5.4、捕获选项 5.5 打开以保存的捕获文件 5.6 保存捕

-

无线网卡是什么 无线网卡怎么用

无线网卡 是无线终端设备,是无线局域网的无线覆盖下通过无线连接网络进行上网使用的无线终端设备。通俗的说无线网卡是一种不需要连接网线的设备,一般笔记本中都集成有无线网卡,因此笔记本可以通过无线上网,类似于手机,只要所在区域空中含有无线网络信号,均

-

如何查看自己的网卡是不是千兆网卡

1、打开自己的设备管理器 2、打开网络适配器 3、右键自己的网卡(第二个) 4、 选择属性,再选择\\\"高级\\\"选项

-

使用 Wireshark 调试 HTTPS请求

从我的这篇博客前端也需要深度了解HTTPS协议可以知道。 https 协议是通过 tls 加密套算法保护下的 http 协议;传统的 wireshark 抓包,可以清楚的看到 http 协议每次交互的报文和内容,但是对于加密的 https ,实际通信是基于非对称加密算法后,在对称算法加密通道内的报文。在

-

Wireshark添加自定义协议解析

最终效果如下: 参考文档:https://mika-s.github.io/topics/ 此参考文档中7个例子教我们如何编写lua脚本去识别我们自定义的协议 https://www.wireshark.org/上下载安装包安装即可。我的安装路径是 D:InstallWireshark ,在Wireshark的菜单:帮助-关于-文件夹中有安装位置: 本次要解析的协议是

-

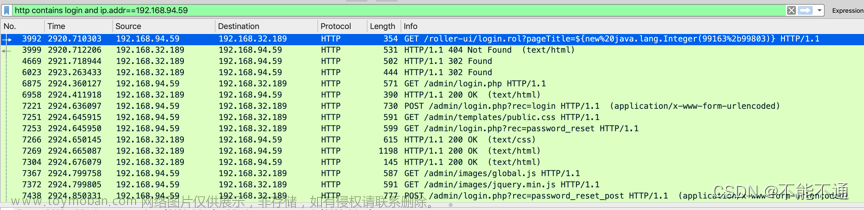

wireshark 流量抓包例题

一、题目一(1.pcap) 题目要求: 1.黑客攻击的第一个受害主机的网卡IP地址 2.黑客对URL的哪一个参数实施了SQL注入 3.第一个受害主机网站数据库的表前缀(加上下划线例如abc) 4.第一个受害主机网站数据库的名字 看到题目SQL注入,那就首先过滤http和https协议 过滤后可以看到两个

-

wireshark导出H264裸流

下载抓包工具:首先,您需要下载并安装一个网络抓包工具,例如Wireshark(https://www.wireshark.org)或tcpdump(https://www.tcpdump.org)。这些工具可用于捕获网络流量并保存为pcap或pcapng文件。在这里插入代码片 打开抓包工具:打开所选择的抓包工具,并启动网络监控。 下载rtp_h264